5.4. 証明書の更新

このセクションでは、証明書の更新方法を説明します。証明書の更新の設定方法は 「更新を有効にするためのプロファイル設定」 を参照してください。

証明書の更新では、元の証明書と同じ目的で使用されるプロパティーを使用して、証明書を再生成します。一般的には、更新には 2 つのタイプがあります。

同じキーの更新 は、証明書の元のキー、プロファイル、および要求を受け取り、同じキーを使用して、新しい有効期間と有効期限で新しい証明書を再作成します。これは、以下のいずれかの方法で実行できます。

- 元のプロファイルから元の証明書要求 (CSR) の再送信、または

- certutil などのサポートツールを使用した元のキーで CSR の再生成

- 証明書の キーを再生成 するには、同じ情報を使用して証明書要求を再生成する必要があるため、新しいキーペアが生成されます。その後、CSR は元のプロファイルを介して送信されます。

5.4.1. 同じキーの更新

5.4.1.1. CSR の再利用

エンドエンティティーポータルには、同じキー更新に対する承認メソッドが 3 つあります。

- エージェントが承認した方法では、更新する証明書のシリアル番号を送信する必要があります。この方法では、CA エージェントの承認が必要になります。

- ディレクトリーベースの更新では、更新する証明書のシリアル番号を送信する必要があり、CA は現在の証明書ディレクトリーエントリーから情報を取得します。ldap uid/pwd が正常に認証されると、証明書は自動的に承認されます。

- 証明書ベースの更新は、ブラウザーデータベースの証明書を使用して認証し、同じ証明書を再発行します。

5.4.1.1.1. エージェントによる承認またはディレクトリーベースの更新

場合によっては、CA エージェントによって、またはユーザーディレクトリーのログイン情報を提供することによって、証明書の更新要求を手動で承認する必要があります。

証明書 (またはそのクローン) の CA のエンドエンティティーサービスページを開きます。

https://server.example.com:8443/ca/ee/ca- 使用する更新フォームの名前をクリックします。

更新する証明書のシリアル番号を入力します。これは、10 進数または 16 進数の形式にすることができます。

- 更新ボタンをクリックします。

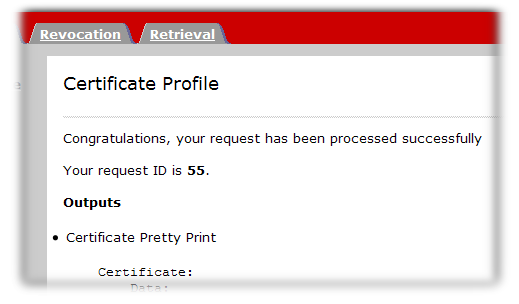

リクエストが送信されます。ディレクトリーベースの更新では、更新された証明書が自動的に返されます。それ以外の場合、更新リクエストはエージェントにより承認されます。

5.4.1.1.2. 証明書ベースの更新

ユーザー証明書によってはブラウザーに直接保存されるため、更新フォームによっては、更新する証明書について、ブラウザーの証明書データベースを確認するだけです。証明書を更新できる場合は、CA が自動的に承認され、再発行されます。

更新中の証明書の有効期限が すでに 切れている場合は、証明書ベースの更新には使用できない可能性があります。ブラウザークライアントは、期限切れの証明書での SSL クライアント認証を許可しない可能性があります。

この場合には、他の更新方法のいずれかを使用して証明書を更新する必要があります。

証明書 (またはそのクローン) の CA のエンドエンティティーサービスページを開きます。

https://server.example.com:8443/ca/ee/ca- 使用する更新フォームの名前をクリックします。

- 入力フィールドがないため、 ボタンをクリックします。

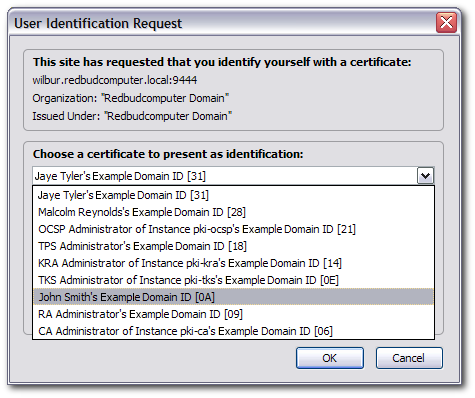

プロンプトが表示されたら、更新する証明書を選択します。

要求が送信され、更新された証明書が自動的に返されます。

5.4.1.2. 同じキーを持つ CSR を生成して更新

元の CSR が利用できない場合があります。この certutil ツールを使用して、キーペアが NSS データベースにある場合に、同じキーで CSR を再生成できます。これは、次の手順で実行できます。

NSS データベースで、対応するキー ID を検索します。

Certutil -d <nssdb dir> -K特定のキーを使用して CSR を生成します。

Certutil -d <nssdb dir> -R -k <key id> -s <subject DN> -o <CSR output file>

または、keyid の代わりに、キーが NSS データベースの証明書に関連付けられている場合は、ニックネーム を使用できます。

既存のニックネームを使用して CSR を生成します。

Certutil -d <nssdb dir> -R -k <nickname> -s <subject DN> -o <CSR output file>

5.4.2. 証明書のキー変更による更新

キーの再生成 による更新は、基本的に古い証明書と同じ情報で新しい CSR を生成するため、「証明書署名要求の作成」 で説明されている方法のいずれかに従ってください。古い証明書と同じ情報を入力します。