19.6. GCP 워크로드 ID로 수동 모드 사용

GCP(Google Cloud Platform)에서 GCP를 사용하는 수동 모드가 GCP(Google Cloud Platform)에서 지원됩니다.

이 인증 정보 전략은 새로운 OpenShift Container Platform 클러스터에 대해서만 지원되며 설치 중에 구성해야 합니다. 이 기능을 사용하기 위해 다른 인증 정보 전략을 사용하는 기존 클러스터를 재구성할 수 없습니다.

19.6.1. GCP 워크로드 ID를 사용한 수동 모드 정보

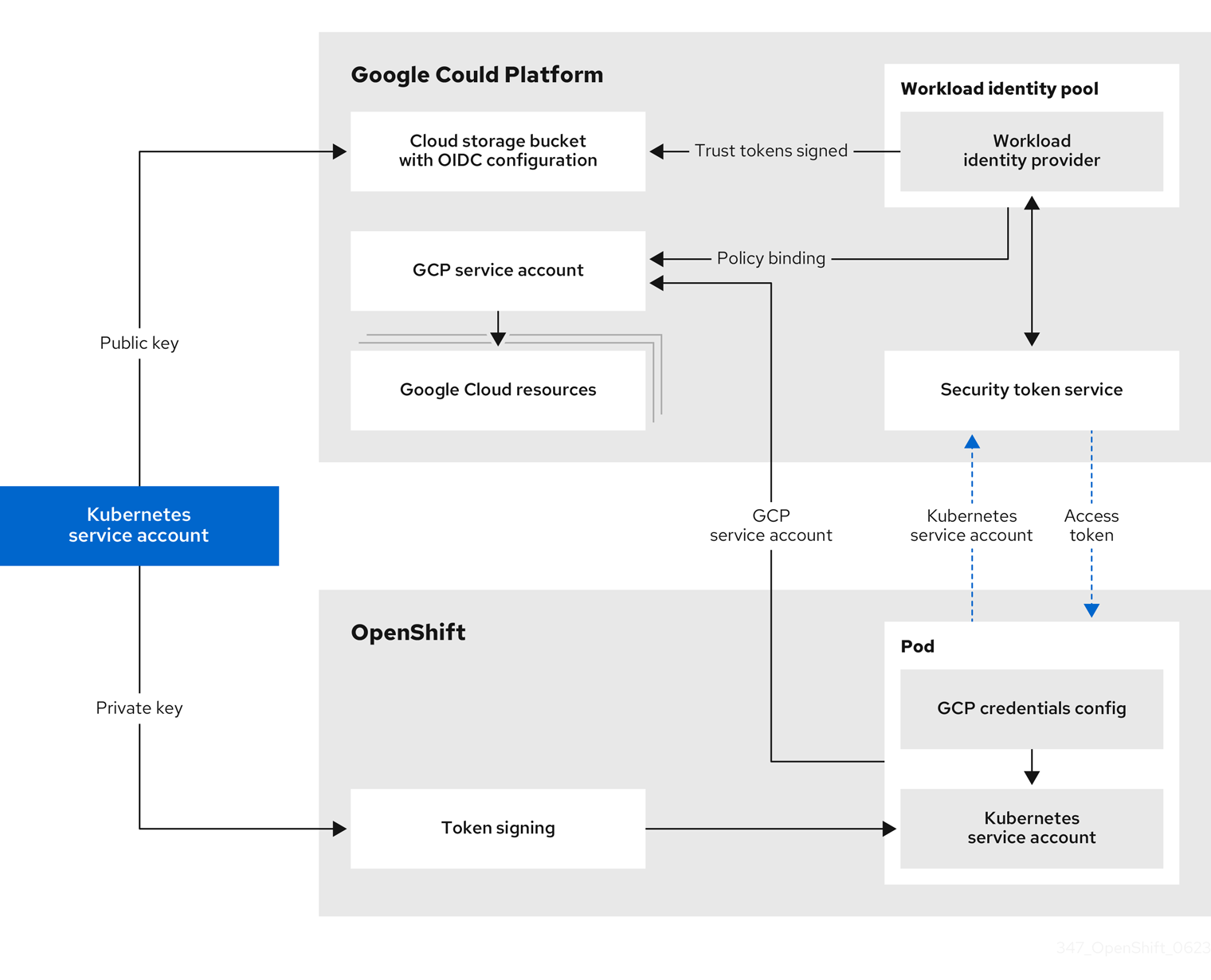

GCP 워크로드 ID를 사용하는 수동 모드에서 개별 OpenShift Container Platform 클러스터 구성 요소는 단기적이고 제한된 권한 인증 정보를 사용하여 IAM 서비스 계정을 가장할 수 있습니다.

새로운 인증 정보 및 새로 고침 인증 정보에 대한 요청은 IAM 서비스 계정과 결합된 적절하게 구성된 OpenID Connect(OIDC) ID 공급자를 사용하여 자동화됩니다. GCP에서 신뢰하는 서비스 계정 토큰은 OpenShift Container Platform에서 서명하고 Pod에 프로젝션하고 인증에 사용할 수 있습니다. 토큰은 1시간 후에 새로 고쳐집니다.

그림 19.3. 워크로드 ID 인증 흐름

GCP 워크로드 ID에서 수동 모드를 사용하면 개별 OpenShift Container Platform 구성 요소에 제공된 GCP 인증 정보의 콘텐츠가 변경됩니다.

GCP 시크릿 형식

apiVersion: v1

kind: Secret

metadata:

namespace: <target_namespace>

name: <target_secret_name>

data:

service_account.json: <service_account> 수명이 긴 인증 정보를 사용하여 Base64로 인코딩된 service_account.json 파일의 콘텐츠

{

"type": "service_account",

"project_id": "<project_id>",

"private_key_id": "<private_key_id>",

"private_key": "<private_key>",

"client_email": "<client_email_address>",

"client_id": "<client_id>",

"auth_uri": "https://accounts.google.com/o/oauth2/auth",

"token_uri": "https://oauth2.googleapis.com/token",

"auth_provider_x509_cert_url": "https://www.googleapis.com/oauth2/v1/certs",

"client_x509_cert_url": "https://www.googleapis.com/robot/v1/metadata/x509/<client_email_address>"

}GCP 워크로드 ID를 사용하여 Base64로 인코딩된 service_account.json 파일의 내용

{

"type": "external_account",

"audience": "//iam.googleapis.com/projects/123456789/locations/global/workloadIdentityPools/test-pool/providers/test-provider",

"subject_token_type": "urn:ietf:params:oauth:token-type:jwt",

"token_url": "https://sts.googleapis.com/v1/token",

"service_account_impersonation_url": "https://iamcredentials.googleapis.com/v1/projects/-/serviceAccounts/<client_email_address>:generateAccessToken",

"credential_source": {

"file": "<path_to_token>",

"format": {

"type": "text"

}

}

}19.6.2. GCP 워크로드 ID를 사용하여 수동 모드로 구성된 OpenShift Container Platform 클러스터 설치

GCP 워크로드 ID를 사용하여 수동 모드에서 CCO(Cloud Credential Operator)를 사용하도록 구성된 클러스터를 설치하려면 다음을 수행합니다.

GCP 워크로드 ID를 사용할 때 클러스터가 수동 모드에서 작동하므로 필요한 권한으로 구성 요소에 대한 새 인증 정보를 생성할 수 없습니다. OpenShift Container Platform의 다른 마이너 버전으로 업그레이드할 때 종종 새로운 GCP 권한 요구 사항이 있습니다. GCP 워크로드 ID를 사용하는 클러스터를 업그레이드하기 전에 클러스터 관리자는 GCP 권한이 기존 구성 요소에 충분하고 새 구성 요소에서 사용할 수 있는지 수동으로 확인해야 합니다.

19.6.2.1. Cloud Credential Operator 유틸리티 구성

CCO(Cloud Credential Operator)가 수동 모드에서 작동할 때 클러스터 외부에서 클라우드 인증 정보를 생성하고 관리하려면 CCO 유틸리티(ccoctl) 바이너리를 추출 및 준비합니다.

ccoctl 유틸리티는 Linux 환경에서 실행해야 하는 Linux 바이너리입니다.

사전 요구 사항

- 클러스터 관리자 액세스 권한이 있는 OpenShift Container Platform 계정에 액세스할 수 있습니다.

-

OpenShift CLI(

oc)가 설치되어 있습니다.

절차

다음 명령을 실행하여 OpenShift Container Platform 릴리스 이미지를 가져옵니다.

$ RELEASE_IMAGE=$(./openshift-install version | awk '/release image/ {print $3}')다음 명령을 실행하여 OpenShift Container Platform 릴리스 이미지에서 CCO 컨테이너 이미지를 가져옵니다.

$ CCO_IMAGE=$(oc adm release info --image-for='cloud-credential-operator' $RELEASE_IMAGE -a ~/.pull-secret)참고$RELEASE_IMAGE의 아키텍처가ccoctl툴을 사용할 환경의 아키텍처와 일치하는지 확인합니다.다음 명령을 실행하여 OpenShift Container Platform 릴리스 이미지 내의 CCO 컨테이너 이미지에서

ccoctl바이너리를 추출합니다.$ oc image extract $CCO_IMAGE --file="/usr/bin/ccoctl" -a ~/.pull-secret다음 명령을 실행하여

ccoctl을 실행 가능하게 만들 수 있도록 권한을 변경합니다.$ chmod 775 ccoctl

검증

ccoctl을 사용할 준비가 되었는지 확인하려면 다음 명령을 실행하여 도움말 파일을 표시합니다.$ ccoctl --helpccoctl --help의 출력OpenShift credentials provisioning tool Usage: ccoctl [command] Available Commands: alibabacloud Manage credentials objects for alibaba cloud aws Manage credentials objects for AWS cloud gcp Manage credentials objects for Google cloud help Help about any command ibmcloud Manage credentials objects for IBM Cloud nutanix Manage credentials objects for Nutanix Flags: -h, --help help for ccoctl Use "ccoctl [command] --help" for more information about a command.

19.6.2.2. Cloud Credential Operator 유틸리티를 사용하여 GCP 리소스 생성

ccoctl gcp create-all 명령을 사용하여 GCP 리소스 생성을 자동화할 수 있습니다.

기본적으로 ccoctl은 명령이 실행되는 디렉터리에 오브젝트를 생성합니다. 다른 디렉터리에서 오브젝트를 생성하려면 --output-dir 플래그를 사용합니다. 이 절차에서는 < path_to_ccoctl_output_dir >을 사용하여 이 디렉터리를 참조합니다.

사전 요구 사항

다음이 있어야 합니다.

-

ccoctl바이너리를 추출하여 준비합니다.

절차

다음 명령을 실행하여 OpenShift Container Platform 릴리스 이미지에서

CredentialsRequest오브젝트 목록을 추출합니다.$ oc adm release extract \ --credentials-requests \ --cloud=gcp \ --to=<path_to_directory_with_list_of_credentials_requests>/credrequests \1 quay.io/<path_to>/ocp-release:<version>- 1

credrequests는CredentialsRequest오브젝트 목록이 저장되는 디렉터리입니다. 이 명령은 디렉터리가 없는 경우 해당 디렉터리를 생성합니다.

참고이 명령을 실행하는 데 시간이 다소 걸릴 수 있습니다.

클러스터에서 클러스터 기능을 사용하여 하나 이상의 선택적 구성 요소를 비활성화하는 경우 비활성화된 구성 요소에 대한

CredentialsRequest사용자 정의 리소스를 삭제합니다.GCP의 OpenShift Container Platform 4.12의

credrequests디렉터리 내용 예0000_26_cloud-controller-manager-operator_16_credentialsrequest-gcp.yaml1 0000_30_machine-api-operator_00_credentials-request.yaml2 0000_50_cloud-credential-operator_05-gcp-ro-credentialsrequest.yaml3 0000_50_cluster-image-registry-operator_01-registry-credentials-request-gcs.yaml4 0000_50_cluster-ingress-operator_00-ingress-credentials-request.yaml5 0000_50_cluster-network-operator_02-cncc-credentials.yaml6 0000_50_cluster-storage-operator_03_credentials_request_gcp.yaml7 ccoctl툴을 사용하여redrequests디렉터리의 모든CredentialsRequest오브젝트를 처리합니다.$ ccoctl gcp create-all \ --name=<name> \ --region=<gcp_region> \ --project=<gcp_project_id> \ --credentials-requests-dir=<path_to_directory_with_list_of_credentials_requests>/credrequests다음과 같습니다.

-

<name>은 추적을 위해 사용되는 모든 GCP 리소스의 사용자 정의 이름입니다. -

클라우드 리소스를 생성할 GCP 리전

<gcp_region>입니다. -

클라우드 리소스를 생성할 GCP 프로젝트 ID

<gcp_project_id>입니다. -

<

path_to_directory_with_list_of_credentials_requests>/credrequests는 GCP 서비스 계정을 생성하기 위한CredentialsRequest매니페스트 파일을 포함하는 디렉터리입니다.

참고클러스터에서

TechPreviewNoUpgrade기능 세트를 통해 활성화된 기술 프리뷰 기능을 사용하는 경우--enable-tech-preview매개변수를 포함해야 합니다.-

검증

OpenShift Container Platform 보안이 생성되었는지 확인하려면 <

path_to_ccoctl_output_dir>/manifests디렉터리의 파일을 나열합니다.$ ls <path_to_ccoctl_output_dir>/manifests

GCP를 쿼리하여 IAM 서비스 계정이 생성되었는지 확인할 수 있습니다. 자세한 내용은 IAM 서비스 계정 나열에 대한 GCP 설명서를 참조하십시오.

19.6.2.3. 설치 프로그램 실행

사전 요구 사항

- 클러스터를 호스팅하는 클라우드 플랫폼으로 계정을 구성합니다.

- OpenShift Container Platform 릴리스 이미지를 가져옵니다.

절차

설치 프로그램이 포함된 디렉터리로 변경하고

install-config.yaml파일을 생성합니다.$ openshift-install create install-config --dir <installation_directory>여기서

<installation_directory>는 설치 프로그램이 파일을 생성하는 디렉터리입니다.install-config.yaml구성 파일을 편집하여credentialsMode매개 변수가Manual로 설정되도록 합니다.install-config.yaml설정 파일 예apiVersion: v1 baseDomain: cluster1.example.com credentialsMode: Manual1 compute: - architecture: amd64 hyperthreading: Enabled- 1

- 이 행은

credentialsMode매개변수를Manual로 설정하기 위해 추가됩니다.

필요한 OpenShift Container Platform 설치 매니페스트를 생성합니다.

$ openshift-install create manifestsccoctl이 생성한 매니페스트를 설치 프로그램이 생성한 매니페스트 디렉터리에 복사합니다.$ cp /<path_to_ccoctl_output_dir>/manifests/* ./manifests/ccoctl이tls디렉터리에 생성된 개인 키를 설치 디렉터리에 복사합니다.$ cp -a /<path_to_ccoctl_output_dir>/tls .OpenShift Container Platform 설치 프로그램을 실행합니다.

$ ./openshift-install create cluster

19.6.2.4. 설치 확인

- OpenShift Container Platform 클러스터에 연결합니다.

클러스터에

root인증 정보가 없는지 확인합니다.$ oc get secrets -n kube-system gcp-credentials출력은 다음과 유사해야 합니다.

Error from server (NotFound): secrets "gcp-credentials" not found구성 요소가 CCO에서 생성한 인증 정보를 사용하는 대신 시크릿 매니페스트에 지정된 서비스 계정을 가정하는지 확인합니다.

이미지 레지스트리 Operator가 있는 명령 예

$ oc get secrets -n openshift-image-registry installer-cloud-credentials -o json | jq -r '.data."service_account.json"' | base64 -d출력에 구성 요소에서 사용하는 역할 및 웹 ID 토큰이 표시되고 다음과 유사해야 합니다.

이미지 레지스트리 Operator가 있는 출력 예

{ "type": "external_account",1 "audience": "//iam.googleapis.com/projects/123456789/locations/global/workloadIdentityPools/test-pool/providers/test-provider", "subject_token_type": "urn:ietf:params:oauth:token-type:jwt", "token_url": "https://sts.googleapis.com/v1/token", "service_account_impersonation_url": "https://iamcredentials.googleapis.com/v1/projects/-/serviceAccounts/<client-email-address>:generateAccessToken",2 "credential_source": { "file": "/var/run/secrets/openshift/serviceaccount/token", "format": { "type": "text" } } }