29.6. Autenticazione

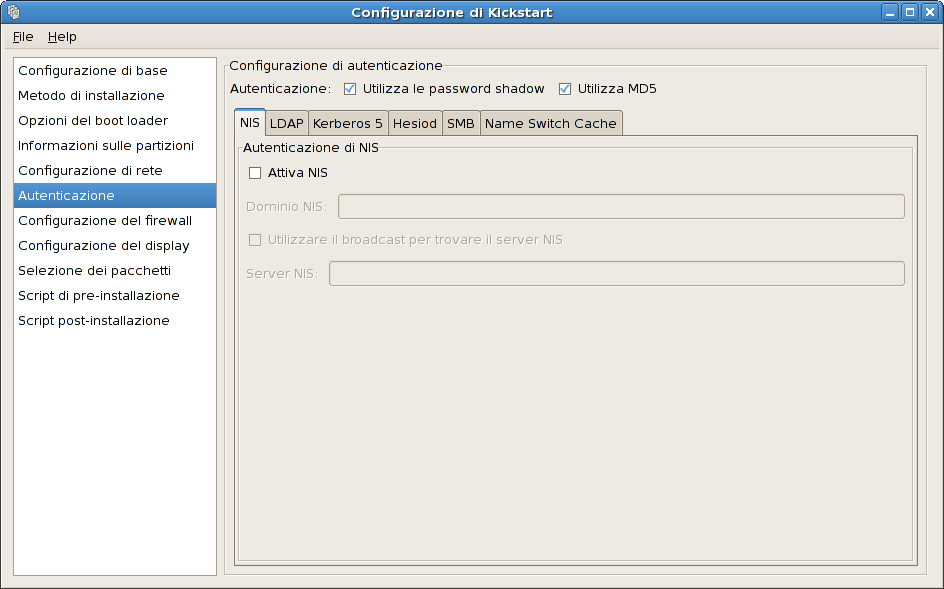

Figura 29.9. Autenticazione

Nella sezione Autenticazione, selezionate se usare o meno le password shadow e la cifratura MD5 per le password dell'utente. Queste opzioni sono fortemente consigliate e scelte per default.

Le opzioni Configurazione autenticazione vi permettono di configurare i seguenti metodi di autenticazione:

- NIS

- LDAP

- Kerberos 5

- Hesiod

- SMB

- Name Switch Cache

Questi metodi non vengono abilitati per default. Per poterli abilitare fate clic sulla sezione appropriata e selezionate la casella corrispondente ad Abilita, inserendo le informazioni appropriate per il metodo di autenticazione. Consultate la Red Hat Enterprise Linux Deployment Guide per maggiori informazioni su queste opzioni.