21.7. 在受限网络中的 vSphere 上安装集群

在 OpenShift Container Platform 4.13 中,您可以通过创建安装发行内容的内部镜像在受限网络中的 VMware vSphere 基础架构上安装集群。

OpenShift Container Platform 支持将集群部署到单个 VMware vCenter 中。不支持在多个 vCenter 上使用机器/机器集部署集群。

21.7.1. 先决条件

- 您可以参阅有关 OpenShift Container Platform 安装和更新 流程的详细信息。

- 您可以阅读有关 选择集群安装方法的文档,并为用户准备它。

您在镜像主机上创建 registry,并获取您的 OpenShift Container Platform 版本的

imageContentSources数据。重要由于安装介质位于镜像主机上,因此您可以使用该计算机完成所有安装步骤。

- 已为集群置备了 持久性存储。要部署私有镜像 registry,您的存储必须提供 ReadWriteMany 访问模式。

- OpenShift Container Platform 安装程序需要访问 vCenter 和 ESXi 主机上的端口 443。您确认可以访问端口 443。

- 如果您使用防火墙,您与管理员确认可以访问端口 443。control plane 节点必须能够通过端口 443 访问 vCenter 和 ESXi 主机,才能成功安装。

如果您使用防火墙并计划使用 Telemetry 服务,则将防火墙配置为允许集群需要访问的站点。

注意如果要配置代理,请务必查看此站点列表。

21.7.2. 关于在受限网络中安装

在 OpenShift Container Platform 4.13 中,可以执行不需要有效的互联网连接来获取软件组件的安装。受限网络安装可以使用安装程序置备的基础架构或用户置备的基础架构完成,具体取决于您要安装集群的云平台。

如果您选择在云平台中执行受限网络安装,您仍需要访问其云 API。有些云功能,比如 Amazon Web Service 的 Route 53 DNS 和 IAM 服务,需要访问互联网。根据您的网络,在裸机硬件、Nutanix 或 VMware vSphere 上安装可能需要较少的互联网访问。

要完成受限网络安装,您必须创建一个 registry,以镜像 OpenShift 镜像 registry 的内容并包含安装介质。您可以在镜像主机上创建此 registry,该主机可同时访问互联网和您的封闭网络,也可以使用满足您的限制条件的其他方法。

21.7.2.1. 其他限制

受限网络中的集群有以下额外限制和限制:

-

ClusterVersion状态包含一个Unable to retrieve available updates错误。 - 默认情况下,您无法使用 Developer Catalog 的内容,因为您无法访问所需的镜像流标签。

21.7.3. OpenShift Container Platform 互联网访问

在 OpenShift Container Platform 4.13 中,您需要访问互联网来获得用来安装集群的镜像。

您必须具有以下互联网访问权限:

- 访问 OpenShift Cluster Manager Hybrid Cloud Console 以下载安装程序并执行订阅管理。如果集群可以访问互联网,并且没有禁用 Telemetry,该服务会自动授权您的集群。

- 访问 Quay.io,以获取安装集群所需的软件包。

- 获取执行集群更新所需的软件包。

21.7.4. VMware vSphere 基础架构要求

您必须在满足您使用的组件要求的 VMware vSphere 实例之一上安装 OpenShift Container Platform 集群:

- 版本 7.0 更新 2 或更高版本

- 版本 8.0 更新 1 或更高版本

您可以在内部或 VMware Cloud 验证的供应商中托管 VMware vSphere 基础架构,以满足下表中概述的要求:

| 虚拟环境产品 | 所需的版本 |

|---|---|

| VMware 虚拟硬件 | 15 或更高版本 |

| vSphere ESXi 主机 | 7.0 更新 2 或更高版本; 8.0 更新 1 或更高版本 |

| vCenter 主机 | 7.0 更新 2 或更高版本; 8.0 更新 1 或更高版本 |

| 组件 | 最低支持版本 | 描述 |

|---|---|---|

| 虚拟机监控程序(Hypervisor) | vSphere 7.0 更新 2 (或更新版本)或 vSphere 8.0 更新 1 (或更新版本)带有虚拟硬件版本 15 | 此版本是 Red Hat Enterprise Linux CoreOS(RHCOS)支持的最低版本。有关与 RHCOS 兼容的 Red Hat Enterprise Linux (RHEL) 最新版本中支持的硬件的更多信息,请参阅红帽客户门户网站中的硬件。 |

| 使用 in-tree 驱动程序存储 | vSphere 7.0 更新 2 及更新的版本; 8.0 更新 1 或更高版本 | 此插件使用 OpenShift Container Platform 中包含的 vSphere 的树内存储驱动程序创建 vSphere 存储。 |

| 可选: Networking(NSX-T) | vSphere 7.0 更新 2 或更高版本; vSphere 8.0 更新 1 或更高版本 | OpenShift Container Platform 至少需要 vSphere 7.0 Update 2 或 vSphere 8.0 Update 1。有关 NSX 和 OpenShift Container Platform 兼容性的更多信息,请参阅 VMware 的 NSX 容器插件文档中的发行注记部分。 |

| CPU 微架构 | x86-64-v2 或更高版本 | OpenShift 4.13 及更高版本基于 RHEL 9.2 主机操作系统,这提高了 x86-64-v2 的微架构要求。请参阅 RHEL Microarchitecture 要求文档。您可以按照这个 KCS 文章中介绍的步骤验证兼容性。 |

您必须确保在安装 OpenShift Container Platform 前同步 ESXi 主机上的时间。请参阅 VMware 文档中的 编辑主机时间配置。

21.7.5. 网络连接要求

您必须配置机器之间的网络连接,以允许 OpenShift Container Platform 集群组件进行通信。

查看有关所需网络端口的以下详细信息。

| 协议 | port | 描述 |

|---|---|---|

| VRRP | N/A | keepalived 需要 |

| ICMP | N/A | 网络可访问性测试 |

| TCP |

| 指标 |

|

|

主机级别的服务,包括端口 9 | |

|

| Kubernetes 保留的默认端口 | |

|

| openshift-sdn | |

| UDP |

| 虚拟可扩展 LAN (VXLAN) |

|

| Geneve | |

|

|

主机级别的服务,包括端口 | |

|

| IPsec IKE 数据包 | |

|

| IPsec NAT-T 数据包 | |

| TCP/UDP |

| Kubernetes 节点端口 |

| ESP | N/A | IPsec Encapsulating Security Payload(ESP) |

| 协议 | port | 描述 |

|---|---|---|

| TCP |

| Kubernetes API |

| 协议 | port | 描述 |

|---|---|---|

| TCP |

| etcd 服务器和对等端口 |

21.7.6. VMware vSphere CSI Driver Operator 要求

要安装 vSphere CSI Driver Operator,必须满足以下要求:

- VMware vSphere 版本: 7.0 更新 2 或更高版本; 8.0 更新 1 或更高版本

- vCenter 版本: 7.0 更新 2 或更高版本; 8.0 更新 1 或更高版本

- 硬件版本 15 或更高版本的虚拟机

- 集群中还没有安装第三方 vSphere CSI 驱动程序

如果集群中存在第三方 vSphere CSI 驱动程序,OpenShift Container Platform 不会覆盖它。存在第三方 vSphere CSI 驱动程序可防止 OpenShift Container Platform 更新到 OpenShift Container Platform 4.13 或更高版本。

只有在安装清单中使用 platform: vsphere 部署的集群中才支持 VMware vSphere CSI Driver Operator。

21.7.7. vCenter 要求

在使用安装程序置备的基础架构的 vCenter 上安装 OpenShift Container Platform 集群前,您必须准备自己的环境。

所需的 vCenter 帐户权限

要在 vCenter 中安装 OpenShift Container Platform 集群,安装程序需要访问具有特权的帐户来读取和创建所需资源。使用具有全局管理特权的帐户是访问所有所需权限的最简单方法。

如果无法使用具有全局管理特权的帐户,则必须创建角色来授予 OpenShift Container Platform 集群安装所需的权限。虽然大多数权限都是需要的,但只有在安装程序计划置备一个文件夹来包含 vCenter 实例上的 OpenShift Container Platform 集群时,才需要一些权限,这是默认行为。您必须为指定对象创建或调整 vSphere 角色,才能授予所需的特权。

如果安装程序要创建 vSphere 虚拟机文件夹,则需要额外的角色。

例 21.22. 在 vSphere API 中安装所需的角色和权限

| 适用于角色的 vSphere 对象 | 必要时 | vSphere API 中所需的权限 |

|---|---|---|

| vSphere vCenter | Always |

|

| vSphere vCenter 集群 | 如果在集群 root 中创建虚拟机 |

|

| vSphere vCenter 资源池 | 如果提供了现有的资源池 |

|

| vSphere Datastore | Always |

|

| vSphere 端口组 | Always |

|

| 虚拟机文件夹 | Always |

|

| vSphere vCenter Datacenter |

如果安装程序创建虚拟机文件夹对于 UPI,如果集群没有使用 Machine API,则 |

|

例 21.23. 在 vCenter 图形用户界面 (GUI) 中安装所需的角色和权限

| 适用于角色的 vSphere 对象 | 必要时 | vCenter GUI 中所需的权限 |

|---|---|---|

| vSphere vCenter | Always |

|

| vSphere vCenter 集群 | 如果在集群 root 中创建虚拟机 |

|

| vSphere vCenter 资源池 | 如果提供了现有的资源池 |

|

| vSphere Datastore | Always |

|

| vSphere 端口组 | Always |

|

| 虚拟机文件夹 | Always |

|

| vSphere vCenter Datacenter |

如果安装程序创建虚拟机文件夹对于 UPI,如果集群没有使用 Machine API,则 |

|

此外,用户需要一些 ReadOnly 权限,一些角色需要相应的权限来将权限代理到子对象。这些设置会因您是否将集群安装到现有文件夹而有所不同。

例 21.24. 所需的权限和传播设置

| vSphere object | 必要时 | 传播到子对象 | 所需的权限 |

|---|---|---|---|

| vSphere vCenter | Always | False | 列出所需的权限 |

| vSphere vCenter Datacenter | 现有文件夹 | False |

|

| 安装程序创建文件夹 | True | 列出所需的权限 | |

| vSphere vCenter 集群 | 现有资源池 | False |

|

| 集群 root 中的虚拟机 | True | 列出所需的权限 | |

| vSphere vCenter 数据存储 | Always | False | 列出所需的权限 |

| vSphere Switch | Always | False |

|

| vSphere 端口组 | Always | False | 列出所需的权限 |

| vSphere vCenter 虚拟机文件夹 | 现有文件夹 | True | 列出所需的权限 |

| vSphere vCenter 资源池 | 现有资源池 | True | 列出所需的权限 |

有关只使用所需权限创建帐户的更多信息,请参阅 vSphere 文档中的 vSphere 权限和用户管理任务。

将 OpenShift Container Platform 与 vMotion 搭配使用

如果要在 vSphere 环境中使用 vMotion,请在安装 OpenShift Container Platform 集群前考虑以下内容。

- 使用 Storage vMotion 可能会导致问题且不受支持。

使用 VMware compute vMotion 为 OpenShift Container Platform 计算机器和 control plane 机器迁移工作负载通常被支持,通常意味着您满足 vMotion 的所有 VMware 最佳实践。

为了帮助确保计算和 control plane 节点的正常运行时间,请确保遵循 VMware 最佳实践进行 vMotion,并使用 VMware 反关联性规则提高 OpenShift Container Platform 在维护或硬件问题期间的可用性。

有关 vMotion 和 anti-affinity 规则的更多信息,请参阅 VMware vSphere 文档以了解 vMotion 网络要求和虚拟机反关联性规则。

- 如果您在 pod 中使用 VMware vSphere 卷,请手动或通过 Storage vMotion 在数据存储间迁移虚拟机,这会导致 OpenShift Container Platform 持久性卷(PV)对象中的无效引用,这可能会导致数据丢失。

- OpenShift Container Platform 不支持在数据存储间有选择地迁移 VMDK,使用数据存储集群进行虚拟机置备或动态或静态置备 PV,或使用作为数据存储集群一部分的数据存储来动态或静态置备 PV。

集群资源

当您部署使用安装程序置备的基础架构的 OpenShift Container Platform 集群时,安装程序必须能够在 vCenter 实例中创建多个资源。

标准 OpenShift Container Platform 安装会创建以下 vCenter 资源:

- 1 个文件夹

- 1 标签类别

- 1 标签

虚拟机:

- 1 个模板

- 1 个临时 bootstrap 节点

- 3 个 control plane 节点

- 3 个计算机器

虽然这些资源使用 856 GB 存储,但 bootstrap 节点会在集群安装过程中销毁。使用标准集群至少需要 800 GB 存储。

如果部署更多计算机器,OpenShift Container Platform 集群将使用更多存储。

集群限制

可用资源因集群而异。vCenter 中可能的集群数量主要受可用存储空间以及对所需资源数量的限制。确保考虑集群创建的 vCenter 资源的限制和部署集群所需的资源,如 IP 地址和网络。

网络要求

您必须为网络使用动态主机配置协议 (DHCP),并确保 DHCP 服务器被配置为为集群机器提供持久的 IP 地址。在 DHCP 租期中,您必须将 DHCP 配置为使用默认网关。所有节点必须位于同一 VLAN 中。您不能将第二 VLAN 用作第 2 天操作来缩放集群。受限网络中的虚拟机必须有权访问 vCenter,以便它可以调配并管理节点、持久性卷声明(PVC)和其他资源。另外,在安装 OpenShift Container Platform 集群前,您必须创建以下网络资源:

建议集群中的每个 OpenShift Container Platform 节点都必须有权访问可通过 DHCP 发现的网络时间协议(NTP)服务器。没有 NTP 服务器即可安装。但是,异步服务器时钟将导致错误,NTP 服务器会阻止。

所需的 IP 地址

安装程序置备的 vSphere 安装需要两个静态 IP 地址:

- API 地址用于访问集群 API。

- Ingress 地址用于集群入口流量。

安装 OpenShift Container Platform 集群时,必须向安装程序提供这些 IP 地址。

DNS 记录

您必须在适当的 DNS 服务器中为托管 OpenShift Container Platform 集群的 vCenter 实例创建两个静态 IP 地址的 DNS 记录。在每个记录中,<cluster_name> 是集群名称,<base_domain> 是您 在安装集群时指定的集群基域。完整的 DNS 记录采用以下形式: <component>.<cluster_name>.<base_domain>.。

| 组件 | 记录 | 描述 |

|---|---|---|

| API VIP |

| 此 DNS A/AAAA 或 CNAME 记录必须指向 control plane 机器的负载均衡器。此记录必须由集群外的客户端和集群中的所有节点解析。 |

| Ingress VIP |

| 通配符 DNS A/AAAA 或 CNAME 记录,指向以运行入口路由器 Pod 的机器(默认为 worker 节点)为目标的负载均衡器。此记录必须由集群外的客户端和集群中的所有节点解析。 |

21.7.8. 为集群节点 SSH 访问生成密钥对

在 OpenShift Container Platform 安装过程中,您可以为安装程序提供 SSH 公钥。密钥通过它们的 Ignition 配置文件传递给 Red Hat Enterprise Linux CoreOS(RHCOS)节点,用于验证对节点的 SSH 访问。密钥添加到每个节点上 core 用户的 ~/.ssh/authorized_keys 列表中,这将启用免密码身份验证。

将密钥传递给节点后,您可以使用密钥对作为用户 核心 通过 SSH 连接到 RHCOS 节点。若要通过 SSH 访问节点,必须由 SSH 为您的本地用户管理私钥身份。

如果要通过 SSH 连接到集群节点来执行安装调试或灾难恢复,则必须在安装过程中提供 SSH 公钥。./openshift-install gather 命令还需要在集群节点上设置 SSH 公钥。

不要在生产环境中跳过这个过程,在生产环境中需要灾难恢复和调试。

流程

如果您在本地计算机上没有可用于在集群节点上进行身份验证的现有 SSH 密钥对,请创建一个。例如,在使用 Linux 操作系统的计算机上运行以下命令:

ssh-keygen -t ed25519 -N '' -f <path>/<file_name>

$ ssh-keygen -t ed25519 -N '' -f <path>/<file_name>1 Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 1

- 指定新 SSH 密钥的路径和文件名,如

~/.ssh/id_ed25519。如果您已有密钥对,请确保您的公钥位于~/.ssh目录中。

查看公共 SSH 密钥:

cat <path>/<file_name>.pub

$ cat <path>/<file_name>.pubCopy to Clipboard Copied! Toggle word wrap Toggle overflow 例如,运行以下命令来查看

~/.ssh/id_ed25519.pub公钥:cat ~/.ssh/id_ed25519.pub

$ cat ~/.ssh/id_ed25519.pubCopy to Clipboard Copied! Toggle word wrap Toggle overflow 将 SSH 私钥身份添加到本地用户的 SSH 代理(如果尚未添加)。在集群节点上,或者要使用

./openshift-install gather命令,需要对该密钥进行 SSH 代理管理,才能在集群节点上进行免密码 SSH 身份验证。注意在某些发行版中,自动管理默认 SSH 私钥身份,如

~/.ssh/id_rsa和~/.ssh/id_dsa。如果

ssh-agent进程尚未为您的本地用户运行,请将其作为后台任务启动:eval "$(ssh-agent -s)"

$ eval "$(ssh-agent -s)"Copy to Clipboard Copied! Toggle word wrap Toggle overflow 输出示例

Agent pid 31874

Agent pid 31874Copy to Clipboard Copied! Toggle word wrap Toggle overflow

将 SSH 私钥添加到

ssh-agent:ssh-add <path>/<file_name>

$ ssh-add <path>/<file_name>1 Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 1

- 指定 SSH 私钥的路径和文件名,如

~/.ssh/id_ed25519.pub

输出示例

Identity added: /home/<you>/<path>/<file_name> (<computer_name>)

Identity added: /home/<you>/<path>/<file_name> (<computer_name>)Copy to Clipboard Copied! Toggle word wrap Toggle overflow

后续步骤

- 安装 OpenShift Container Platform 时,为安装程序提供 SSH 公钥。

21.7.9. 在您的系统信任中添加 vCenter root CA 证书

因为安装程序需要访问 vCenter 的 API,所以您必须在安装 OpenShift Container Platform 集群前将 vCenter 的可信 root CA 证书添加到系统信任中。

流程

-

在 vCenter 主页中下载 vCenter 的 root CA 证书。在 vSphere Web Services SDK 部分点 Download trusted root CA 证书。

<vCenter>/certs/download.zip文件下载。 提取包含 vCenter root CA 证书的压缩文件。压缩文件的内容类似以下文件结构:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将您的操作系统的文件添加到系统信任中。例如,在 Fedora 操作系统中运行以下命令:

cp certs/lin/* /etc/pki/ca-trust/source/anchors

# cp certs/lin/* /etc/pki/ca-trust/source/anchorsCopy to Clipboard Copied! Toggle word wrap Toggle overflow 更新您的系统信任关系。例如,在 Fedora 操作系统中运行以下命令:

update-ca-trust extract

# update-ca-trust extractCopy to Clipboard Copied! Toggle word wrap Toggle overflow

21.7.10. 为受限网络安装创建 RHCOS 镜像

下载 Red Hat Enterprise Linux CoreOS(RHCOS)镜像,以在受限网络 VMware vSphere 环境上安装 OpenShift Container Platform。

先决条件

- 获取 OpenShift Container Platform 安装程序。对于受限网络安装,该程序位于您的镜像 registry 主机上。

流程

- 登录到红帽客户门户网站的产品 下载页面。

在 Version 下,为 RHEL 8 选择 OpenShift Container Platform 4.13 的最新发行版本。

重要RHCOS 镜像可能不会随着 OpenShift Container Platform 的每个发行版本而改变。您必须下载最高版本的镜像,其版本号应小于或等于您安装的 OpenShift Container Platform 版本。如果可用,请使用与 OpenShift Container Platform 版本匹配的镜像版本。

- 下载 Red Hat Enterprise Linux CoreOS(RHCOS)- vSphere 镜像。

- 将下载的镜像上传到堡垒服务器可访问的位置。

该镜像现在可用于受限安装。记录 OpenShift Container Platform 部署中使用的镜像名称或位置。

21.7.11. VMware vSphere 区域和区启用

您可以将 OpenShift Container Platform 集群部署到在单个 VMware vCenter 中运行的多个 vSphere 数据中心。每个数据中心都可以运行多个集群。此配置降低了导致集群失败的硬件故障或网络中断的风险。要启用区域和区域,您必须为 OpenShift Container Platform 集群定义多个故障域。

VMware vSphere 区域和区启用功能需要 vSphere Container Storage Interface (CSI) 驱动程序作为集群中的默认存储驱动程序。因此,这个功能只在新安装的集群中可用。

从上一版本升级的集群默认使用树内 vSphere 驱动程序,因此您必须为集群启用 CSI 自动迁移。然后,您可以为升级的集群配置多个区域和区域。

默认安装配置将集群部署到单个 vSphere 数据中心。如果要将集群部署到多个 vSphere 数据中心,您必须创建一个启用地区和区功能的安装配置文件。

默认 install-config.yaml 文件包含 vcenters 和 failureDomains 字段,您可以在其中为 OpenShift Container Platform 集群指定多个 vSphere 数据中心和集群。如果要在由单个数据中心组成的 vSphere 环境中安装 OpenShift Container Platform 集群,您可以将这些字段留空。

以下列表描述了为集群定义区和区域相关的术语:

-

故障域:建立地区和区域之间的关系。您可以使用 vCenter 对象(如

datastore对象)定义故障域。故障域定义 OpenShift Container Platform 集群节点的 vCenter 位置。 -

Region :指定 vCenter 数据中心。您可以使用

openshift-region标签类别中的标签来定义区域。 -

Zone:指定一个 vCenter 集群。您可以使用

openshift-zone标签类别中的标签来定义区。

如果您计划在 install-config.yaml 文件中指定多个故障域,则必须在创建配置文件前创建标签类别、区域标签和区域标签。

您必须为每个代表一个区域的 vCenter 数据中心创建一个 vCenter 标签。另外,您必须为比数据中心(代表一个区)中运行的每个集群创建一个 vCenter 标签。创建标签后,您必须将每个标签附加到对应的数据中心和集群。

下表概述了在单个 VMware vCenter 中运行的多个 vSphere 数据中心的区域、区域和标签之间的关系示例。

| 数据中心(区域) | 集群(区) | Tags |

|---|---|---|

| us-east | us-east-1 | us-east-1a |

| us-east-1b | ||

| us-east-2 | us-east-2a | |

| us-east-2b | ||

| us-west | us-west-1 | us-west-1a |

| us-west-1b | ||

| us-west-2 | us-west-2a | |

| us-west-2b |

21.7.12. 创建安装配置文件

您可以自定义在 Amazon Web Services (AWS) 上安装的 OpenShift Container Platform 集群。Google Cloud Platform (GCP)。VMware vSphere.

先决条件

- 获取 OpenShift Container Platform 安装程序和集群的 pull secret。对于受限网络安装,这些文件位于您的镜像主机上。

-

具有创建镜像 registry 时生成的

imageContentSources值。 - 获取您的镜像 registry 的证书内容。

- 在订阅级别获取服务主体权限。

流程

创建

install-config.yaml文件。进入包含安装程序的目录并运行以下命令:

./openshift-install create install-config --dir <installation_directory>

$ ./openshift-install create install-config --dir <installation_directory>1 Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 1

- 对于

<installation_directory>,请指定要存储安装程序创建的文件的目录名称。

在指定目录时:

-

验证该目录是否具有

执行权限。在安装目录中运行 Terraform 二进制文件需要这个权限。 使用空目录。有些安装资产,如 bootstrap X.509 证书的过期间隔较短,因此不得重复使用安装目录。如果要重复使用另一个集群安装中的单个文件,您可以将它们复制到您的目录中。但是,安装资产的文件名可能会在发行版本间有所变化。从以前的 OpenShift Container Platform 版本中复制安装文件时请小心。

注意始终删除

~/.powervs目录,以避免重复使用过时的配置。运行以下命令:rm -rf ~/.powervs

$ rm -rf ~/.powervsCopy to Clipboard Copied! Toggle word wrap Toggle overflow

在提示符处,提供云的配置详情:

可选: 选择用于访问集群机器的 SSH 密钥。

注意对于您要在其上执行安装调试或灾难恢复的生产环境 OpenShift Container Platform 集群,请指定

ssh-agent进程使用的 SSH 密钥。- 选择 AWS 作为目标平台。

- 如果计算机上没有保存 Amazon Web Services (AWS) 配置集,请为您配置用于运行安装程序的用户输入 AWS 访问密钥 ID 和 Secret 访问密钥。

- 选择要将集群部署到的 AWS 区域。

- 选择您为集群配置的 Route 53 服务的基域。

- 选择 gcp 作为目标平台。

- 如果您没有为计算机上的 GCP 帐户配置服务帐户密钥,则必须从 GCP 获取它,并粘贴文件的内容或输入文件的绝对路径。

- 选择要在其中置备集群的项目 ID。默认值由您配置的服务帐户指定。

- 选择要将集群部署到的区域。

- 选择集群要部署到的基域。基域与您为集群创建的公共 DNS 区对应。

- Select vsphere 作为目标平台。

- 指定 vCenter 实例的名称。

指定创建集群所需的权限的 vCenter 帐户的用户名和密码。

安装程序连接到您的 vCenter 实例。

选择要连接的 vCenter 实例中的数据中心。

注意创建安装配置文件后,您可以修改该文件以创建多个 vSphere 数据中心环境。这意味着您可以将 OpenShift Container Platform 集群部署到在单个 VMware vCenter 中运行的多个 vSphere 数据中心。有关创建此环境的更多信息,请参阅名为 VMware vSphere 区域和区启用的部分。

- 选择要使用的默认 vCenter 数据存储。

- 选择要在其中安装 OpenShift Container Platform 集群的 vCenter 集群。安装程序使用 vSphere 集群的 root 资源池作为默认资源池。

- 选择包含您配置的虚拟 IP 地址和 DNS 记录的 vCenter 实例中的网络。

- 输入您为 control plane API 访问配置的虚拟 IP 地址。

- 输入您为集群入口配置的虚拟 IP 地址。

- 输入基域。这个基域必须与您配置的 DNS 记录中使用的域相同。

- 为集群输入描述性名称。您输入的集群名称必须与您在配置 DNS 记录时指定的集群名称匹配。

- 粘贴 Red Hat OpenShift Cluster Manager 中的 pull secret。

在

install-config.yaml文件中,将platform.vsphere.clusterOSImage的值设置为镜像位置或名称。例如:platform: vsphere: clusterOSImage: http://mirror.example.com/images/rhcos-43.81.201912131630.0-vmware.x86_64.ova?sha256=ffebbd68e8a1f2a245ca19522c16c86f67f9ac8e4e0c1f0a812b068b16f7265dplatform: vsphere: clusterOSImage: http://mirror.example.com/images/rhcos-43.81.201912131630.0-vmware.x86_64.ova?sha256=ffebbd68e8a1f2a245ca19522c16c86f67f9ac8e4e0c1f0a812b068b16f7265dCopy to Clipboard Copied! Toggle word wrap Toggle overflow 编辑

install-config.yaml文件,以提供在受限网络中安装所需的额外信息。更新

pullSecret值,使其包含 registry 的身份验证信息:pullSecret: '{"auths":{"<mirror_host_name>:5000": {"auth": "<credentials>","email": "you@example.com"}}}'pullSecret: '{"auths":{"<mirror_host_name>:5000": {"auth": "<credentials>","email": "you@example.com"}}}'Copy to Clipboard Copied! Toggle word wrap Toggle overflow 对于

<mirror_host_name>,请指定您在镜像 registry 证书中指定的 registry 域名;对于 <credentials>,请指定您的镜像 registry 的 base64 编码用户名和密码。添加

additionalTrustBundle参数和值。additionalTrustBundle: | -----BEGIN CERTIFICATE----- ZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZ -----END CERTIFICATE-----

additionalTrustBundle: | -----BEGIN CERTIFICATE----- ZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZZ -----END CERTIFICATE-----Copy to Clipboard Copied! Toggle word wrap Toggle overflow 该值必须是您用于镜像 registry 的证书文件内容。证书文件可以是现有的可信证书颁发机构,也可以是您为镜像 registry 生成的自签名证书。

在以下位置定义 VPC 安装集群的子网:

subnets: - subnet-1 - subnet-2 - subnet-3

subnets: - subnet-1 - subnet-2 - subnet-3Copy to Clipboard Copied! Toggle word wrap Toggle overflow 定义 VPC 的网络和子网,以便在父

platform.gcp字段下安装集群:network: <existing_vpc> controlPlaneSubnet: <control_plane_subnet> computeSubnet: <compute_subnet>

network: <existing_vpc> controlPlaneSubnet: <control_plane_subnet> computeSubnet: <compute_subnet>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 对于

platform.gcp.network,请指定现有 Google VPC 的名称。对于platform.gcp.controlPlaneSubnet和platform.gcp.computeSubnet,请分别指定部署 control plane 机器和计算机器的现有子网。添加镜像内容资源,类似于以下 YAML 摘录:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 对于这些值,请使用您在创建镜像 registry 时记录的

imageContentSources。

-

对您需要的

install-config.yaml文件进行任何其他修改。您可以在 安装配置参数部分找到有关可用参数 的更多信息。 备份

install-config.yaml文件,以便您可以使用它安装多个集群。重要install-config.yaml文件会在安装过程中消耗掉。如果要重复使用该文件,您必须立即备份该文件。

21.7.12.1. 安装配置参数

在部署 OpenShift Container Platform 集群前,您可以提供一个自定义 的 install-config.yaml 安装配置文件,该文件描述了您的环境的详情。

安装后,您无法在 install-config.yaml 文件中修改这些参数。

21.7.12.1.1. 所需的配置参数

下表描述了所需的安装配置参数:

| 参数 | 描述 | 值 |

|---|---|---|

|

|

| 字符串 |

|

|

云供应商的基域。基域用于创建到 OpenShift Container Platform 集群组件的路由。集群的完整 DNS 名称是 |

完全限定域名或子域名,如 |

|

|

Kubernetes 资源 | 对象 |

|

|

集群的名称。集群的 DNS 记录是 |

小写字母和连字符 ( |

|

|

要执行安装的具体平台配置: | 对象 |

|

| 从 Red Hat OpenShift Cluster Manager 获取 pull secret,验证从 Quay.io 等服务中下载 OpenShift Container Platform 组件的容器镜像。 |

|

21.7.12.1.2. 网络配置参数

您可以根据现有网络基础架构的要求自定义安装配置。例如,您可以扩展集群网络的 IP 地址块,或者提供不同于默认值的不同 IP 地址块。

- 如果使用 Red Hat OpenShift Networking OVN-Kubernetes 网络插件,则支持 IPv4 和 IPv6 地址系列。

- 如果您使用 Red Hat OpenShift Networking OpenShift SDN 网络插件,则只支持 IPv4 地址系列。

在 VMware vSphere 上,双栈网络必须指定 IPv4 作为主要地址系列。

以下额外限制适用于双栈网络:

-

节点仅在

node.status.addresses中报告其 IPv6 IP 地址 - 仅支持只有一个 NIC 的节点

-

为主机网络配置的 Pod 仅在

pod.status.IP中报告其 IPv6 地址

如果将集群配置为使用两个 IP 地址系列,请查看以下要求:

- 两个 IP 系列都必须将相同的网络接口用于默认网关。

- 两个 IP 系列都必须具有默认网关。

- 您必须为所有网络配置参数指定 IPv4 和 IPv6 地址。例如,以下配置 IPv4 地址列在 IPv6 地址的前面。

Red Hat OpenShift Data Foundation 灾难恢复解决方案不支持 Globalnet。对于区域灾难恢复场景,请确保为每个集群中的集群和服务网络使用非重叠的专用 IP 地址。

| 参数 | 描述 | 值 |

|---|---|---|

|

| 集群网络的配置。 | 对象 注意

您无法在安装后修改 |

|

| 要安装的 Red Hat OpenShift Networking 网络插件。 |

|

|

| pod 的 IP 地址块。

默认值为 如果您指定了多个 IP 地址块,块不得重叠。 | 对象数组。例如: networking:

clusterNetwork:

- cidr: 10.128.0.0/14

hostPrefix: 23

|

|

|

使用 IPv4 网络。 |

无类别域间路由(CIDR)表示法中的 IP 地址块。IPv4 块的前缀长度介于 |

|

|

分配给每个节点的子网前缀长度。例如,如果 | 子网前缀。

默认值为 |

|

|

服务的 IP 地址块。默认值为 OpenShift SDN 和 OVN-Kubernetes 网络插件只支持服务网络的一个 IP 地址块。 | CIDR 格式具有 IP 地址块的数组。例如: networking: serviceNetwork: - 172.30.0.0/16 |

|

| 机器的 IP 地址块。 如果您指定了多个 IP 地址块,块不得重叠。

如果您指定了多个 IP 内核参数, | 对象数组。例如: networking: machineNetwork: - cidr: 10.0.0.0/16 |

|

|

使用 | CIDR 表示法中的 IP 网络块。

例如: 注意

将 |

21.7.12.1.3. 可选的配置参数

下表描述了可选的安装配置参数:

| 参数 | 描述 | 值 |

|---|---|---|

|

| 添加到节点可信证书存储中的 PEM 编码 X.509 证书捆绑包。配置了代理时,也可以使用此信任捆绑包。 | 字符串 |

|

| 控制可选核心组件的安装。您可以通过禁用可选组件来减少 OpenShift Container Platform 集群的空间。如需更多信息,请参阅安装中的"集群功能"页面。 | 字符串数组 |

|

|

选择要启用的一组初始可选功能。有效值为 | 字符串 |

|

|

将可选功能集合扩展到您在 | 字符串数组 |

|

| 启用工作负载分区,它会隔离 OpenShift Container Platform 服务、集群管理工作负载和基础架构 pod,以便在保留的一组 CPU 上运行。工作负载分区只能在安装过程中启用,且在安装后无法禁用。虽然此字段启用工作负载分区,但它不会将工作负载配置为使用特定的 CPU。如需更多信息,请参阅 Scalability and Performance 部分中的 Workload partitioning 页面。 |

|

|

| 组成计算节点的机器的配置。 |

|

|

|

决定池中机器的指令集合架构。目前,不支持具有不同架构的集群。所有池都必须指定相同的架构。有效值为 | 字符串 |

|

|

决定池中机器的指令集合架构。目前不支持异构集群,因此所有池都必须指定相同的架构。有效值为 | 字符串 |

|

|

使用 |

|

|

|

使用 |

|

|

| 要置备的计算机器数量,也称为 worker 机器。 |

大于或等于 |

|

| 为功能集启用集群。功能集是 OpenShift Container Platform 功能的集合,默认情况下不启用。有关在安装过程中启用功能集的更多信息,请参阅"使用功能门启用功能"。 |

字符串.要启用的功能集的名称,如 |

|

| 组成 control plane 的机器的配置。 |

|

|

|

决定池中机器的指令集合架构。目前,不支持具有不同架构的集群。所有池都必须指定相同的架构。有效值为 | 字符串 |

|

|

决定池中机器的指令集合架构。目前不支持异构集群,因此所有池都必须指定相同的架构。有效值为 | 字符串 |

|

|

使用 |

|

|

|

使用 |

|

|

| 要置备的 control plane 机器数量。 |

唯一支持的值是 |

|

|

Cloud Credential Operator(CCO)模式。如果没有指定模式,CCO 会动态尝试决定提供的凭证的功能,在支持多个模式的平台上首选 mint 模式。如果要在 GCP 上安装到共享虚拟私有云 (VPC) 中,则 注意 不是所有 CCO 模式都支持所有云供应商。如需有关 CCO 模式的更多信息,请参阅集群 Operator 参考内容中的 Cloud Credential Operator 条目。 注意

如果您的 AWS 帐户启用了服务控制策略 (SCP),您必须将 |

|

|

| release-image 内容的源和存储库。 |

对象数组。包括一个 |

|

|

使用 | 字符串 |

|

| 指定可能还包含同一镜像的一个或多个仓库。 | 字符串数组 |

|

|

在 AWS 中设置 NLB 负载均衡器类型需要此项。有效值为 |

|

|

| 如何发布或公开集群的面向用户的端点,如 Kubernetes API、OpenShift 路由。 |

|

|

| 用于验证对集群机器的访问的 SSH 密钥。 注意

对于您要在其上执行安装调试或灾难恢复的生产环境 OpenShift Container Platform 集群,请指定 |

例如, |

不是所有 CCO 模式都支持所有云供应商。有关 CCO 模式的更多信息,请参阅身份验证和授权内容中的"管理云供应商凭证"条目。

注意如果您的 AWS 帐户启用了服务控制策略 (SCP),必须将

credentialsMode参数配置为Mint、Passthrough或Manual。如果要在 GCP 上安装到共享虚拟私有云 (VPC) 中,则credentialsMode必须设置为Passthrough或Manual。重要将此参数设置为

Manual可启用在kube-system项目中存储管理员级别的 secret 的替代方案,这需要额外的配置步骤。如需更多信息,请参阅"在 kube-system 项目中存储管理员级别的 secret"。

21.7.12.1.4. 可选的 AWS 配置参数

下表描述了可选的 AWS 配置参数:

| 参数 | 描述 | 值 |

|---|---|---|

|

| 用于为集群引导计算机器的 AWS AMI。对于需要自定义 RHCOS AMI 的区域来说,这是必需的。 | 属于集合 AWS 区域的任何已发布或自定义 RHCOS AMI。如需可用的 AMI ID,请参阅 RHCOS AMIs for AWS infrastructure。 |

|

| 一个已存在的 AWS IAM 角色应用到计算机器池实例配置集。您可以使用这些字段与命名方案匹配,并为您的 IAM 角色包含预定义的权限界限。如果未定义,安装程序会创建一个新的 IAM 角色。 | 有效 AWS IAM 角色的名称。 |

|

| 为根卷保留的每秒输入/输出操作 (IOPS) 数。 |

整数,如 |

|

| 以 GiB 为单位的根卷大小。 |

整数,如 |

|

| 根卷的类型。 |

有效的 AWS EBS 卷类型,如 |

|

| KMS 密钥的 Amazon 资源名称(密钥 ARN)。这需要使用特定的 KMS 密钥加密 worker 节点的操作系统卷。 | 有效的 密钥 ID 或密钥 ARN。 |

|

| 计算机器的 EC2 实例类型。 |

有效的 AWS 实例类型,如 |

|

| 安装程序在其中为计算机机器池创建机器的可用区。如果您提供自己的 VPC,则必须在那个可用域中提供一个子网。 |

有效 AWS 可用区的列表,如 |

|

| 安装程序在其中创建计算资源的 AWS 区域。 |

任何有效的 AWS 区域,如 aws ec2 describe-instance-type-offerings --filters Name=instance-type,Values=c7g.xlarge 重要 在基于 ARM 的 AWS 实例上运行时,请确保进入 AWS Graviton 处理器可用的区域。请参阅 AWS 文档中的全局可用性 映射。目前,只有一些区域才提供 AWS Graviton3 处理器。 |

|

| 用于为集群引导 control plane 机器的 AWS AMI。对于需要自定义 RHCOS AMI 的区域来说,这是必需的。 | 属于集合 AWS 区域的任何已发布或自定义 RHCOS AMI。如需可用的 AMI ID,请参阅 RHCOS AMIs for AWS infrastructure。 |

|

| 应用到 control plane 机器池实例配置集的已存在的 AWS IAM 角色。您可以使用这些字段与命名方案匹配,并为您的 IAM 角色包含预定义的权限界限。如果未定义,安装程序会创建一个新的 IAM 角色。 | 有效 AWS IAM 角色的名称。 |

|

| KMS 密钥的 Amazon 资源名称(密钥 ARN)。这需要使用特定的 KMS 密钥加密 control plane 节点的操作系统卷。 | 有效的密钥 ID 和密钥 ARN。 |

|

| control plane 机器的 EC2 实例类型。 |

有效的 AWS 实例类型,如 |

|

| 安装程序在其中为 control plane 机器池创建机器的可用区。 |

有效 AWS 可用区的列表,如 |

|

| 安装程序在其中创建 control plane 资源的 AWS 区域。 |

有效的 AWS 区域,如 |

|

| 用于为集群引导所有机器的 AWS AMI。如果设置,AMI 必须属于与集群相同的区域。对于需要自定义 RHCOS AMI 的区域来说,这是必需的。 | 属于集合 AWS 区域的任何已发布或自定义 RHCOS AMI。如需可用的 AMI ID,请参阅 RHCOS AMIs for AWS infrastructure。 |

|

| 集群的现有 Route 53 私有托管区。您只能在提供自己的 VPC 时使用已存在的托管区。安装前,托管区必须已经与用户提供的 VPC 关联。另外,托管区的域必须是集群域或集群域的父域。如果未定义,安装程序会创建一个新的托管区。 |

字符串,如 |

|

| AWS 服务端点名称。只有在必须使用其他 AWS 端点时,才需要自定义端点。可以为 EC2、S3、IAM、Elastic Load Balancing、Tagging、Route 53 和 STS AWS 服务指定自定义 API 端点。 | 有效的 AWS 服务端点名称。 |

|

|

AWS 服务端点 URL。URL 必须使用 | 有效的 AWS 服务端点 URL。 |

|

| 键与值的映射,安装程序将其作为标签添加到它所创建的所有资源。 |

任何有效的 YAML 映射,如 注意 您可以在安装过程中最多添加 25 个用户定义的标签。剩余的 25 个标签是为 OpenShift Container Platform 保留的。 |

|

| 指示集群 Operator 中的标记,在 Operator 创建的 AWS 资源标签中包含指定的用户标签。 |

布尔值,如 |

|

|

如果您提供 VPC,而不是让安装程序为您创建 VPC,请指定要使用的集群子网。子网必须是您指定的同一 对于标准集群,为每个可用区指定一个公共和私有子网。 对于私有集群,为每个可用区指定一个私有子网。 对于使用 AWS Local Zones 的集群,您必须将 AWS Local Zone 子网添加到此列表中,以确保创建边缘机器池。 | 有效的子网 ID。 |

21.7.12.1.5. 其他 Google Cloud Platform(GCP)配置参数

下表描述了其他 GCP 配置参数:

| 参数 | 描述 | 值 |

|---|---|---|

|

|

要部署集群的现有 Virtual Private Cloud (VPC) 的名称。如果要将集群部署到共享 VPC 中,则必须使用包含共享 VPC 的 GCP 项目的名称设置 | 字符串. |

|

| 可选。包含要部署集群的共享 VPC 的 GCP 项目的名称。 | 字符串. |

|

| 安装程序安装集群的 GCP 项目的名称。 | 字符串. |

|

| 托管集群的 GCP 区域的名称。 |

任何有效的区域名称,如 |

|

| 要部署 control plane 机器的现有子网的名称。 | 子网名称。 |

|

| 要部署计算机器的现有子网的名称。 | 子网名称。 |

|

| 必须应用到计算镜像的许可证 URL 列表。 重要

| license API 可获得的任何许可证,如启用嵌套虚拟化的许可证。您不能将此参数与生成预构建镜像的机制一起使用。使用许可证 URL 强制安装程序在使用前复制源镜像。 |

|

| 安装程序在其中创建机器的可用区。 | |

|

| 以 GB(GB)为单位的磁盘大小。 | 16 GB 到 65536 GB 之间的任何大小。 |

|

|

默认 | |

|

| 可选。默认情况下,安装程序会下载并安装用于引导 control plane 和计算机器的 RHCOS 镜像。您可以通过为安装程序为两种类型的机器指定自定义 RHCOS 镜像的位置来覆盖默认行为。 | 字符串.镜像所在 GCP 项目的名称。 |

|

|

安装程序用来引导 control plane 和计算机器的自定义 RHCOS 镜像名称。如果使用 | 字符串.RHCOS 镜像的名称。 |

|

| 可选。要添加到 control plane 和计算机器的额外网络标签。 |

一个或多个字符串,如 |

|

| control plane 和计算机器的 GCP 机器类型。 |

GCP 机器类型,如 |

|

| 用于机器磁盘加密的客户管理的加密密钥名称。 | 加密密钥名称。 |

|

| KMS 密钥所属的密钥管理服务 (KMS) 密钥环的名称。 | KMS 密钥环名称。 |

|

| KMS 密钥环存在的 GCP 位置。 | GCP 位置。 |

|

|

存在 KMS 密钥环的项目 ID。如果没有设置,则默认值为 | GCP 项目 ID。 |

|

| 用于 control plane 和计算机器加密请求的 GCP 服务帐户。如果没有,则使用 Compute Engine 默认服务帐户。如需有关 GCP 服务帐户的更多信息,请参阅 Google 文档中的服务帐户。 |

GCP 服务帐户电子邮件,如 |

|

| 是否为集群中的所有机器启用 Shielded VM 安全引导。Shielded 虚拟机具有额外的安全协议,如安全引导、固件和完整性监控和 rootkit 保护。有关 Shielded 虚拟机的更多信息,请参阅 Google 文档中有关 Shielded 虚拟机 的文档。 |

|

|

| 是否对集群中的所有机器使用机密虚拟机。机密虚拟机在处理过程中为数据提供加密。有关机密计算的更多信息,请参阅 Google 文档中有关机密计算的内容。 |

|

|

|

指定主机维护事件期间所有虚拟机的行为,如软件或硬件更新。对于机密虚拟机,此参数必须设置为 |

|

|

| 用于 control plane 机器磁盘加密的客户管理的加密密钥名称。 | 加密密钥名称。 |

|

| 对于 control plane 机器,KMS 密钥环的名称。 | KMS 密钥环名称。 |

|

| 对于 control plane 机器,存在密钥环的 GCP 位置。有关 KMS 位置的更多信息,请参阅 Google 文档中的Cloud KMS 位置。 | 密钥环的 GCP 位置。 |

|

| 对于 control plane 机器,存在 KMS 密钥环的项目 ID。如果没有设置,则默认值是 VM 项目 ID。 | GCP 项目 ID。 |

|

| 用于 control plane 机器的加密请求的 GCP 服务帐户。如果没有,则使用 Compute Engine 默认服务帐户。如需有关 GCP 服务帐户的更多信息,请参阅 Google 文档中的服务帐户。 |

GCP 服务帐户电子邮件,如 |

|

| 以 GB(GB)为单位的磁盘大小。这个值适用于 control plane 机器。 | 16 到 65536 之间的任何整数。 |

|

| control plane 机器的 GCP 磁盘类型。 |

control plane 机器必须使用 |

|

| 可选。默认情况下,安装程序会下载并安装用于引导 control plane 机器的 Red Hat Enterprise Linux CoreOS (RHCOS)镜像。您可以通过只用于 control plane 机器的安装程序指定自定义 RHCOS 镜像的位置来覆盖默认行为。 | 字符串.镜像所在 GCP 项目的名称。 |

|

|

安装程序用来引导 control plane 机器的自定义 RHCOS 镜像名称。如果使用 | 字符串.RHCOS 镜像的名称。 |

|

|

可选。要添加到 control plane 机器的额外网络标签。如果设置,此参数会覆盖 control plane 机器的 |

一个或多个字符串,如 |

|

|

control plane 机器的 GCP 机器类型。如果设置,此参数会覆盖 |

GCP 机器类型,如 |

|

| 安装程序在其中创建 control plane 机器的可用区。 | |

|

| 是否为 control plane 机器启用 Shielded VM 安全引导。Shielded 虚拟机具有额外的安全协议,如安全引导、固件和完整性监控和 rootkit 保护。有关 Shielded 虚拟机的更多信息,请参阅 Google 文档中有关 Shielded 虚拟机 的文档。 |

|

|

| 是否为 control plane 机器启用机密虚拟机。机密虚拟机在处理数据时为数据提供加密。有关机密虚拟机的更多信息,请参阅 Google 文档中有关机密计算的内容。 |

|

|

|

指定在主机维护事件期间 control plane 虚拟机的行为,如软件或硬件更新。对于机密虚拟机,此参数必须设置为 |

|

|

| 用于计算机器磁盘加密的客户管理的加密密钥名称。 | 加密密钥名称。 |

|

| 对于计算机器,KMS 密钥环的名称。 | KMS 密钥环名称。 |

|

| 对于计算机器,存在密钥环的 GCP 位置。有关 KMS 位置的更多信息,请参阅 Google 文档中的Cloud KMS 位置。 | 密钥环的 GCP 位置。 |

|

| 对于计算机器,存在 KMS 密钥环的项目 ID。如果没有设置,则默认值是 VM 项目 ID。 | GCP 项目 ID。 |

|

| 用于计算机器加密请求的 GCP 服务帐户。如果没有设置这个值,则使用 Compute Engine 默认服务帐户。如需有关 GCP 服务帐户的更多信息,请参阅 Google 文档中的服务帐户。 |

GCP 服务帐户电子邮件,如 |

|

| 以 GB(GB)为单位的磁盘大小。这个值适用于计算机器。 | 16 到 65536 之间的任何整数。 |

|

| 计算机器的 GCP 磁盘类型。 |

默认 |

|

| 可选。默认情况下,安装程序会下载并安装用于引导计算机器的 RHCOS 镜像。您可以通过为安装程序指定用于计算机器的自定义 RHCOS 镜像的位置来覆盖默认行为。 | 字符串.镜像所在 GCP 项目的名称。 |

|

|

安装程序用来引导计算机器的自定义 RHCOS 镜像名称。如果使用 | 字符串.RHCOS 镜像的名称。 |

|

|

可选。要添加到计算机器的额外网络标签。如果设置,此参数会覆盖计算机器的 |

一个或多个字符串,如 |

|

|

计算机器的 GCP 机器类型。如果设置,此参数会覆盖 |

GCP 机器类型,如 |

|

| 安装程序在其中创建计算机器的可用区。 | |

|

| 是否为计算机器启用 Shielded VM 安全引导。Shielded 虚拟机具有额外的安全协议,如安全引导、固件和完整性监控和 rootkit 保护。有关 Shielded 虚拟机的更多信息,请参阅 Google 文档中有关 Shielded 虚拟机 的文档。 |

|

|

| 是否为计算机器启用机密虚拟机。机密虚拟机在处理数据时为数据提供加密。有关机密虚拟机的更多信息,请参阅 Google 文档中有关机密计算的内容。 |

|

|

|

指定在主机维护事件期间计算虚拟机的行为,如软件或硬件更新。对于机密虚拟机,此参数必须设置为 |

|

21.7.12.1.6. 其他 VMware vSphere 配置参数

下表描述了其他 VMware vSphere 配置参数。

platform.vsphere 参数为表中列出的每个参数添加前缀。

| 参数 | 描述 | 值 |

|---|---|---|

platform: vsphere: | 描述托管集群的云平台中的帐户。您可以使用参数来自定义平台。如果您为机器池中的 compute 和 control plane 机器提供额外的配置设置,则不需要该参数。您只能为 OpenShift Container Platform 集群指定一个 vCenter 服务器。 | vSphere 配置对象的字典 |

platform:

vsphere:

apiVIPs:

| 为 control plane API 访问配置的虚拟 IP (VIP) 地址。 注意 这个参数只适用于安装程序置备的基础架构。 | 多个 IP 地址 |

platform:

vsphere:

diskType:

| 可选:磁盘置备方法。如果没有设置,则默认值为 vSphere 默认存储策略。 |

有效值为 |

platform:

vsphere:

failureDomains:

region:

|

如果为集群定义多个故障域,则必须将标签附加到每个 vCenter 数据中心。要定义区域,请使用 | 字符串 |

platform:

vsphere:

failureDomains:

server:

|

指定 VMware vCenter 服务器的完全限定主机名或 IP 地址,以便客户端可以访问故障域资源。您必须将 | 字符串 |

platform:

vsphere:

failureDomains:

zone:

|

如果为集群定义多个故障域,则必须为每个 vCenter 集群附加标签。要定义一个区,请使用 | 字符串 |

platform:

vsphere:

failureDomains:

topology:

datacenter:

|

列出并定义 OpenShift Container Platform 虚拟机 (VM) 操作的数据中心。数据中心列表必须与 | 字符串 |

platform:

vsphere:

failureDomains:

topology:

datastore:

|

指定为故障域存储虚拟机文件的 vSphere 数据存储的路径。您必须将 | 字符串 |

platform:

vsphere:

failureDomains:

topology:

folder:

|

可选:用户创建虚拟机的现有文件夹的绝对路径,例如 | 字符串 |

platform:

vsphere:

failureDomains:

topology:

networks:

| 列出 vCenter 实例中包含您配置的虚拟 IP 地址和 DNS 记录的任何网络。 | 字符串 |

platform:

vsphere:

failureDomains:

topology:

resourcePool:

|

可选:安装程序创建虚拟机的现有资源池的绝对路径,例如 | 字符串 |

platform:

vsphere:

ingressVIPs:

| 为集群 Ingress 配置的虚拟 IP (VIP) 地址。 注意 这个参数只适用于安装程序置备的基础架构。 | 多个 IP 地址 |

platform:

vsphere:

vcenters:

| 配置连接详情,以便服务可以与 vCenter 服务器通信。目前,只支持单个 vCenter 服务器。 | vCenter 配置对象的数组。 |

platform:

vsphere:

vcenters:

datacenters:

|

列出并定义 OpenShift Container Platform 虚拟机 (VM) 操作的数据中心。数据中心列表必须与 | 字符串 |

platform:

vsphere:

vcenters:

password:

| 与 vSphere 用户关联的密码。 | 字符串 |

platform:

vsphere:

vcenters:

port:

| 用于与 vCenter 服务器通信的端口号。 | 整数 |

platform:

vsphere:

vcenters:

server:

| vCenter 服务器的完全限定主机名(FQHN)或 IP 地址。 | 字符串 |

platform:

vsphere:

vcenters:

user:

| 与 vSphere 用户关联的用户名。 | 字符串 |

21.7.12.1.7. 弃用的 VMware vSphere 配置参数

在 OpenShift Container Platform 4.13 中,以下 vSphere 配置参数已弃用。您可以继续使用这些参数,但安装程序不会在 install-config.yaml 文件中自动指定这些参数。

下表列出了每个已弃用的 vSphere 配置参数。

platform.vsphere 参数为表中列出的每个参数添加前缀。

| 参数 | 描述 | 值 |

|---|---|---|

platform:

vsphere:

apiVIP:

| 为 control plane API 访问配置的虚拟 IP(VIP)地址。 注意

在 OpenShift Container Platform 4.12 及更新的版本中, |

IP 地址,如 |

platform:

vsphere:

cluster:

| 安装 OpenShift Container Platform 集群的 vCenter 集群。 | 字符串 |

platform:

vsphere:

datacenter:

| 定义 OpenShift Container Platform 虚拟机 (VM) 操作的数据中心。 | 字符串 |

platform:

vsphere:

defaultDatastore:

| 用于调配卷的默认数据存储名称。 | 字符串 |

platform:

vsphere:

folder:

| 可选:安装程序创建虚拟机的现有文件夹的绝对路径。如果没有提供这个值,安装程序会创建一个文件夹,它的名称为 datacenter 虚拟机文件夹中的基础架构 ID。 |

字符串,如 |

platform:

vsphere:

ingressVIP:

| 为集群 Ingress 配置的虚拟 IP (VIP) 地址。 注意

在 OpenShift Container Platform 4.12 及更新的版本中, |

IP 地址,如 |

platform:

vsphere:

network:

| 包含您配置的虚拟 IP 地址和 DNS 记录的 vCenter 实例中的网络。 | 字符串 |

platform:

vsphere:

password:

| vCenter 用户名的密码。 | 字符串 |

platform:

vsphere:

resourcePool:

|

可选:安装程序创建虚拟机的现有资源池的绝对路径。如果没有指定值,安装程序会在 |

字符串,例如 |

platform:

vsphere:

username:

| 用于连接 vCenter 实例的用户名。此用户必须至少具有 vSphere 中 静态或动态持久性卷置备 所需的角色和权限。 | 字符串 |

platform:

vsphere:

vCenter:

| vCenter 服务器的完全限定主机名或 IP 地址。 | 字符串 |

21.7.12.1.8. 可选的 VMware vSphere 机器池配置参数

下表描述了可选的 VMware vSphere 机器池配置参数。

platform.vsphere 参数为表中列出的每个参数添加前缀。

| 参数 | 描述 | 值 |

|---|---|---|

|

| 安装程序从中下载 RHCOS 镜像的位置。您必须设置此参数才能在受限网络中执行安装。 |

HTTP 或 HTTPS URL,可选使用 SHA-256 校验和。例如: |

|

| 以 GB 为单位的磁盘大小。 | 整数 |

|

|

用于分配虚拟机的虚拟处理器内核总数。 | 整数 |

|

|

虚拟机中每个插槽的内核数。虚拟机上的虚拟套接字数量为 platform | 整数 |

|

| 以 MB 为单位的虚拟机内存大小。 | 整数 |

您可以自定义 install-config.yaml 文件,以指定有关 OpenShift Container Platform 集群平台的更多详情,或修改所需参数的值。

- 1

- 集群的基域。所有 DNS 记录都必须是这个基域的子域,并包含集群名称。

- 2 3

controlPlane部分是一个单个映射,但compute部分是一系列映射。为满足不同数据结构的要求,compute部分的第一行必须以连字符-开头,controlPlane部分的第一行则不以连字符开头。仅使用一个 control plane 池。- 4

- 您在 DNS 记录中指定的集群名称。

- 5

- 可选:为 compute 和 control plane 机器提供额外的机器池参数配置。

- 6

- 建立地区和区域之间的关系。您可以使用 vCenter 对象(如

datastore对象)定义故障域。故障域定义 OpenShift Container Platform 集群节点的 vCenter 位置。 - 7

- 保存虚拟机文件、模板和 ISO 镜像的 vSphere 数据存储路径。重要

您可以指定数据存储集群中存在的任何数据存储路径。默认情况下,Storage vMotion 会自动为数据存储集群启用。红帽不支持 Storage vMotion,因此您必须禁用 Storage vMotion 以避免 OpenShift Container Platform 集群的数据丢失问题。

如果需要在多个数据存储间指定虚拟机,请使用

数据存储对象在集群install-config.yaml配置文件中指定故障域。如需更多信息,请参阅"VMware vSphere 区域和区启用"。 - 8

- 可选:为创建机器提供现有资源池。如果没有指定值,安装程序将使用 vSphere 集群的 root 资源池。

- 9

- vSphere 磁盘置备方法。

- 10

- 可从 bastion 服务器访问的 Red Hat Enterprise Linux CoreOS(RHCOS)镜像的位置。

- 11

- 对于

<local_registry>,请指定 registry 域名,以及您的镜像 registry 用来提供内容的可选端口。例如registry.example.com 或registry.example.com:5000。对于<credentials>,请为您的镜像 registry 指定 base64 编码的用户名和密码。 - 12

- 提供用于镜像 registry 的证书文件内容。

- 13

- 提供命令输出中的

imageContentSources 部分来镜像存储库。

在 OpenShift Container Platform 4.12 及更新的版本中,apiVIP 和 ingressVIP 配置设置已弃用。反之,使用列表格式在 apiVIPs 和 ingressVIPs 配置设置中输入值。

21.7.12.3. 在安装过程中配置集群范围的代理

生产环境可能会拒绝直接访问互联网,而是提供 HTTP 或 HTTPS 代理。您可以通过在 install-config.yaml 文件中配置代理设置,将新的 OpenShift Container Platform 集群配置为使用代理。

先决条件

-

您有一个现有的

install-config.yaml文件。 您检查了集群需要访问的站点,并确定它们中的任何站点是否需要绕过代理。默认情况下,所有集群出口流量都经过代理,包括对托管云供应商 API 的调用。如果需要,您将在

Proxy 对象的spec.noProxy字段中添加站点来绕过代理。注意Proxy对象status.noProxy字段使用安装配置中的networking.machineNetwork[].cidr、networking.clusterNetwork[].cidr和networking.serviceNetwork[]字段的值填充。对于在 Amazon Web Services(AWS)、Google Cloud Platform(GCP)、Microsoft Azure 和 Red Hat OpenStack Platform(RHOSP)上安装,

Proxy对象status.noProxy字段也会使用实例元数据端点填充(169.254.169.254)。

流程

编辑

install-config.yaml文件并添加代理设置。例如:Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 1

- 用于创建集群外 HTTP 连接的代理 URL。URL 方案必须是

http。 - 2

- 用于创建集群外 HTTPS 连接的代理 URL。

- 3

- 要从代理中排除的目标域名、IP 地址或其他网络 CIDR 的逗号分隔列表。在域前面加上

.以仅匹配子域。例如,.y.com匹配x.y.com,但不匹配y.com。使用*绕过所有目的地的代理。如果您已将 AmazonEC2、Elastic Load Balancing和S3VPC 端点添加到 VPC 中,您必须将这些端点添加到noProxy字段。您必须包含 vCenter 的 IP 地址以及用于其机器的 IP 范围。 - 4

- 如果提供,安装程序会在

openshift-config命名空间中生成名为user-ca-bundle的配置映射,其包含代理 HTTPS 连接所需的一个或多个额外 CA 证书。然后,Cluster Network Operator 会创建trusted-ca-bundle配置映射,将这些内容与 Red Hat Enterprise Linux CoreOS(RHCOS)信任捆绑包合并,Proxy对象的trustedCA字段中也会引用此配置映射。additionalTrustBundle字段是必需的,除非代理的身份证书由来自 RHCOS 信任捆绑包的颁发机构签名。 - 5

- 可选:决定

Proxy对象的配置以引用trustedCA字段中user-ca-bundle配置映射的策略。允许的值是Proxyonly和Always。仅在配置了http/https代理时,使用Proxyonly引用user-ca-bundle配置映射。使用Always始终引用user-ca-bundle配置映射。默认值为Proxyonly。

注意安装程序不支持代理的

readinessEndpoints字段。注意如果安装程序超时,重启并使用安装程序的

wait-for命令完成部署。例如:./openshift-install wait-for install-complete --log-level debug

$ ./openshift-install wait-for install-complete --log-level debugCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 保存该文件并在安装 OpenShift Container Platform 时引用。

安装程序会创建一个名为 cluster 的集群范围代理,该代理 使用 提供的 install-config.yaml 文件中的代理设置。如果没有提供代理设置,仍然会创建一个 cluster Proxy 对象,但它会有一个空 spec。

只支持名为 cluster 的 Proxy 对象,且无法创建额外的代理。

21.7.12.4. 为 VMware vCenter 配置区域和区域

您可以修改默认安装配置文件,以便您可以将 OpenShift Container Platform 集群部署到在单个 VMware vCenter 中运行的多个 vSphere 数据中心。

之前版本的 OpenShift Container Platform 的默认 install-config.yaml 文件配置已弃用。您可以继续使用已弃用的默认配置,但 openshift-installer 会提示您显示在配置文件中已弃用字段的警告信息。

这个示例使用 govc 命令。govc 命令是 VMware 提供的开源命令;它不是红帽提供的。红帽支持团队不维护 govc 命令。有关下载和安装 govc 的说明,请参阅 VMware 文档网站

先决条件

您有一个现有的

install-config.yaml安装配置文件。重要您必须为 OpenShift Container Platform 集群指定一个故障域,以便您可以为 VMware vCenter 服务器置备数据中心对象。如果您需要在不同的数据中心、集群、数据存储和其他组件中置备虚拟机节点,请考虑指定多个故障域。要启用区域和区域,您必须为 OpenShift Container Platform 集群定义多个故障域。

流程

输入以下

govc命令行工具命令,以创建openshift-region和openshift-zonevCenter 标签类别:重要如果为

openshift-region和openshift-zonevCenter 标签类别指定不同的名称,OpenShift Container Platform 集群的安装会失败。govc tags.category.create -d "OpenShift region" openshift-region

$ govc tags.category.create -d "OpenShift region" openshift-regionCopy to Clipboard Copied! Toggle word wrap Toggle overflow govc tags.category.create -d "OpenShift zone" openshift-zone

$ govc tags.category.create -d "OpenShift zone" openshift-zoneCopy to Clipboard Copied! Toggle word wrap Toggle overflow 要为您要部署集群的每个区域 vSphere 数据中心创建一个 region 标签,请在终端中输入以下命令:

govc tags.create -c <region_tag_category> <region_tag>

$ govc tags.create -c <region_tag_category> <region_tag>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 要为您要部署集群的每个 vSphere 集群创建一个区标签,请输入以下命令:

govc tags.create -c <zone_tag_category> <zone_tag>

$ govc tags.create -c <zone_tag_category> <zone_tag>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 输入以下命令将区域标签附加到每个 vCenter 数据中心对象:

govc tags.attach -c <region_tag_category> <region_tag_1> /<datacenter_1>

$ govc tags.attach -c <region_tag_category> <region_tag_1> /<datacenter_1>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 输入以下命令将区标签附加到每个 vCenter 数据中心对象:

govc tags.attach -c <zone_tag_category> <zone_tag_1> /<datacenter_1>/host/vcs-mdcnc-workload-1

$ govc tags.attach -c <zone_tag_category> <zone_tag_1> /<datacenter_1>/host/vcs-mdcnc-workload-1Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 进入包含安装程序的目录,并根据您选择的安装要求初始化集群部署。

在 vSphere 数据中心中定义的多个数据中心的 install-config.yaml 文件示例

21.7.13. 部署集群

您可以在兼容云平台上安装 OpenShift Container Platform。

在初始安装过程中,您只能运行安装程序的 create cluster 命令一次。

先决条件

- 获取 OpenShift Container Platform 安装程序和集群的 pull secret。

- 验证主机上的云供应商帐户是否有部署集群的正确权限。权限不正确的帐户会导致安装过程失败,并显示包括缺失权限的错误消息。

可选:在创建集群时,配置外部负载均衡器来代替默认负载均衡器。

重要您不需要为安装程序指定 API 和 Ingress 静态地址。如果选择此配置,则必须采取额外的操作来定义接受每个引用的 vSphere 子网的 IP 地址的网络目标。请参阅"配置外部负载均衡器"一节。

流程

删除所有不使用您为集群配置的 GCP 帐户的服务帐户密钥的现有 GCP 凭证,这些凭证存储在以下位置:

-

GOOGLE_CREDENTIALS、GOOGLE_CLOUD_KEYFILE_JSON或GCLOUD_KEYFILE_JSON环境变量 -

The

~/.gcp/osServiceAccount.jsonfile -

gcloud cli默认凭证

-

进入包含安装程序的目录并初始化集群部署:

进入包含安装程序的目录并初始化集群部署:

./openshift-install create cluster --dir <installation_directory> \ --log-level=info$ ./openshift-install create cluster --dir <installation_directory> \1 --log-level=info2 Copy to Clipboard Copied! Toggle word wrap Toggle overflow

可选:从您用来安装集群的 IAM 帐户删除或禁用

AdministratorAccess策略。注意只有在安装过程中才需要

AdministratorAccess策略提供的升级权限。可选:您可以减少用来安装集群的服务帐户的权限数量。

-

如果将

Owner角色分配给您的服务帐户,您可以删除该角色并将其替换为Viewer角色。 -

如果包含

Service Account Key Admin 角色,您可以将其删除。

-

如果将

验证

当集群部署成功完成时:

-

终端会显示用于访问集群的说明,包括指向 Web 控制台和

kubeadmin用户的凭证的链接。 -

凭证信息还会输出到

<installation_directory>/.openshift_install.log.

不要删除安装程序或安装程序所创建的文件。需要这两者才能删除集群。

输出示例

-

安装程序生成的 Ignition 配置文件包含在 24 小时后过期的证书,然后在过期时进行续订。如果在更新证书前关闭集群,且集群在 24 小时后重启,集群会自动恢复过期的证书。一个例外是,您必须手动批准待处理的

node-bootstrapper证书签名请求(CSR)来恢复 kubelet 证书。如需更多信息,请参阅从过期的 control plane 证书 中恢复的文档。 - 建议您在 Ignition 配置文件生成后的 12 小时内使用它们,因为 24 小时的证书会在集群安装后的 16 小时到 22 小时间进行轮转。通过在 12 小时内使用 Ignition 配置文件,您可以避免在安装过程中因为执行了证书更新而导致安装失败的问题。

21.7.14. 通过下载二进制文件安装 OpenShift CLI

您可以安装 OpenShift CLI(oc)来使用命令行界面与 OpenShift Container Platform 进行交互。您可以在 Linux、Windows 或 macOS 上安装 oc。

如果安装了旧版本的 oc,则无法使用 OpenShift Container Platform 4.13 中的所有命令。下载并安装新版本的 oc。

在 Linux 上安装 OpenShift CLI

您可以按照以下流程在 Linux 上安装 OpenShift CLI(oc)二进制文件。

流程

- 导航到红帽客户门户网站上的 OpenShift Container Platform 下载页面。

- 从 产品变体 下拉列表中选择架构。

- 从 版本 下拉列表中选择适当的版本。

- 点 OpenShift v4.13 Linux Client 条目旁的 Download Now 来保存文件。

解包存档:

tar xvf <file>

$ tar xvf <file>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将

oc二进制文件放到PATH 中的目录中。要查看您的

PATH,请执行以下命令:echo $PATH

$ echo $PATHCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

安装 OpenShift CLI 后,可以使用

oc命令:oc <command>

$ oc <command>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

在 Windows 上安装 OpenShift CLI

您可以按照以下流程在 Windows 上安装 OpenShift CLI(oc)二进制文件。

流程

- 导航到红帽客户门户网站上的 OpenShift Container Platform 下载页面。

- 从 版本 下拉列表中选择适当的版本。

- 点 OpenShift v4.13 Windows Client 条目旁的 Download Now 来保存文件。

- 使用 ZIP 程序解压存档。

将

oc二进制文件移到PATH 中的目录中。要查看您的

PATH,请打开命令提示并执行以下命令:path

C:\> pathCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

安装 OpenShift CLI 后,可以使用

oc命令:oc <command>

C:\> oc <command>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

在 macOS 上安装 OpenShift CLI

您可以按照以下流程在 macOS 上安装 OpenShift CLI(oc)二进制文件。

流程

- 导航到红帽客户门户网站上的 OpenShift Container Platform 下载页面。

- 从 版本 下拉列表中选择适当的版本。

点 OpenShift v4.13 macOS Client 条目旁的 Download Now 来保存文件。

注意对于 macOS arm64,请选择 OpenShift v4.13 macOS arm64 Client 条目。

- 解包和解压存档。

将

oc二进制文件移到 PATH 的目录中。要查看您的

PATH,请打开终端并执行以下命令:echo $PATH

$ echo $PATHCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

安装 OpenShift CLI 后,可以使用

oc命令:oc <command>

$ oc <command>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

21.7.15. 使用 CLI 登录集群

您可以通过导出集群 kubeconfig 文件,以默认系统用户身份登录集群。kubeconfig 文件包含有关集群的信息,供 CLI 用于将客户端连接到正确的集群和 API 服务器。该文件特定于集群,在 OpenShift Container Platform 安装过程中创建。

先决条件

- 已部署 OpenShift Container Platform 集群。

-

已安装

ocCLI。

流程

导出

kubeadmin凭证:export KUBECONFIG=<installation_directory>/auth/kubeconfig

$ export KUBECONFIG=<installation_directory>/auth/kubeconfig1 Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 1

- 对于

<installation_directory>,请指定安装文件保存到的目录的路径。

验证您可以使用导出的配置成功运行

oc命令:oc whoami

$ oc whoamiCopy to Clipboard Copied! Toggle word wrap Toggle overflow 输出示例

system:admin

system:adminCopy to Clipboard Copied! Toggle word wrap Toggle overflow

21.7.16. 禁用默认的 OperatorHub 目录源

在 OpenShift Container Platform 安装过程中,默认为 OperatorHub 配置由红帽和社区项目提供的源内容的 operator 目录。在受限网络环境中,必须以集群管理员身份禁用默认目录。

流程

通过在

OperatorHub对象中添加disableAllDefaultSources: true 来禁用默认目录的源:oc patch OperatorHub cluster --type json \ -p '[{"op": "add", "path": "/spec/disableAllDefaultSources", "value": true}]'$ oc patch OperatorHub cluster --type json \ -p '[{"op": "add", "path": "/spec/disableAllDefaultSources", "value": true}]'Copy to Clipboard Copied! Toggle word wrap Toggle overflow

或者,您可以使用 Web 控制台管理目录源。在 Administration

21.7.17. 创建 registry 存储

安装集群后,必须为 Registry Operator 创建存储。

21.7.17.1. 安装过程中删除的镜像 registry

在不提供可共享对象存储的平台上,OpenShift Image Registry Operator bootstraps 本身为 Removed。这允许 openshift-installer 在这些平台类型上完成安装。

安装后,您必须编辑 Image Registry Operator 配置,将 managementState 从 Removed 切换到 Managed。完成此操作后,您必须配置存储。

21.7.17.2. 镜像 registry 存储配置

Amazon Web Services 提供默认存储,这意味着 Image Registry Operator 在安装后可用。但是,如果 Registry Operator 无法创建 S3 存储桶并自动配置存储,您需要手工配置 registry 存储。

显示配置生产集群所需的持久性卷的说明。如果适用,显示有关将空目录配置为存储位置的说明,这仅适用于非生产集群。

提供了在升级过程中使用 Recreate rollout 策略来允许镜像 registry 使用块存储类型的说明。

21.7.17.2.1. 为 VMware vSphere 配置 registry 存储

作为集群管理员,在安装后需要配置 registry 来使用存储。

先决条件

- 集群管理员权限。

- VMware vSphere 上有一个集群。

为集群置备的持久性存储,如 Red Hat OpenShift Data Foundation。

重要当您只有一个副本时,OpenShift Container Platform 支持对镜像 registry 存储的

ReadWriteOnce访问。ReadWriteOnce访问还要求 registry 使用Recreaterollout 策略。要部署支持高可用性的镜像 registry,需要两个或多个副本,ReadWriteMany访问。- 必须具有"100Gi"容量.

测试显示在 RHEL 中使用 NFS 服务器作为核心服务的存储后端的问题。这包括 OpenShift Container Registry 和 Quay,Prometheus 用于监控存储,以及 Elasticsearch 用于日志存储。因此,不建议使用 RHEL NFS 作为 PV 后端用于核心服务。

市场上的其他 NFS 实现可能没有这些问题。如需了解更多与此问题相关的信息,请联络相关的 NFS 厂商。

流程

要将 registry 配置为使用存储,修改

configs.imageregistry/cluster资源中的spec.storage.pvc。注意使用共享存储时,请查看您的安全设置以防止外部访问。

验证您没有 registry pod:

oc get pod -n openshift-image-registry -l docker-registry=default

$ oc get pod -n openshift-image-registry -l docker-registry=defaultCopy to Clipboard Copied! Toggle word wrap Toggle overflow 输出示例

No resourses found in openshift-image-registry namespace

No resourses found in openshift-image-registry namespaceCopy to Clipboard Copied! Toggle word wrap Toggle overflow 注意如果您的输出中有一个 registry pod,则不需要继续这个过程。

检查 registry 配置:

oc edit configs.imageregistry.operator.openshift.io

$ oc edit configs.imageregistry.operator.openshift.ioCopy to Clipboard Copied! Toggle word wrap Toggle overflow 输出示例

storage: pvc: claim:storage: pvc: claim:1 Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 1

- 将

claim字段留空以允许自动创建image-registry-storage持久性卷声明(PVC)。PVC 基于默认存储类生成。但请注意,默认存储类可能会提供 ReadWriteOnce (RWO)卷,如 RADOS 块设备(RBD),这可能会在复制到多个副本时导致问题。

检查

clusteroperator状态:oc get clusteroperator image-registry

$ oc get clusteroperator image-registryCopy to Clipboard Copied! Toggle word wrap Toggle overflow 输出示例

NAME VERSION AVAILABLE PROGRESSING DEGRADED SINCE MESSAGE image-registry 4.7 True False False 6h50m

NAME VERSION AVAILABLE PROGRESSING DEGRADED SINCE MESSAGE image-registry 4.7 True False False 6h50mCopy to Clipboard Copied! Toggle word wrap Toggle overflow

21.7.18. OpenShift Container Platform 的 Telemetry 访问

在 OpenShift Container Platform 4.13 中,默认运行的 Telemetry 服务提供有关集群健康状况和成功更新的指标,需要访问互联网。如果您的集群连接到互联网,Telemetry 会自动运行,并且集群会注册到 OpenShift Cluster Manager Hybrid Cloud Console。

确认 OpenShift Cluster Manager Hybrid Cloud Console 清单正确后,可以由 Telemetry 自动维护,也可以使用 OpenShift Cluster Manager 手动维护,使用订阅监控来跟踪帐户或多集群级别的 OpenShift Container Platform 订阅。

21.7.19. 外部负载均衡器的服务

您可以将 OpenShift Container Platform 集群配置为使用外部负载均衡器来代替默认负载均衡器。

配置外部负载均衡器取决于您的供应商的负载均衡器。

本节中的信息和示例仅用于指导目的。有关供应商负载均衡器的更多信息,请参阅供应商文档。

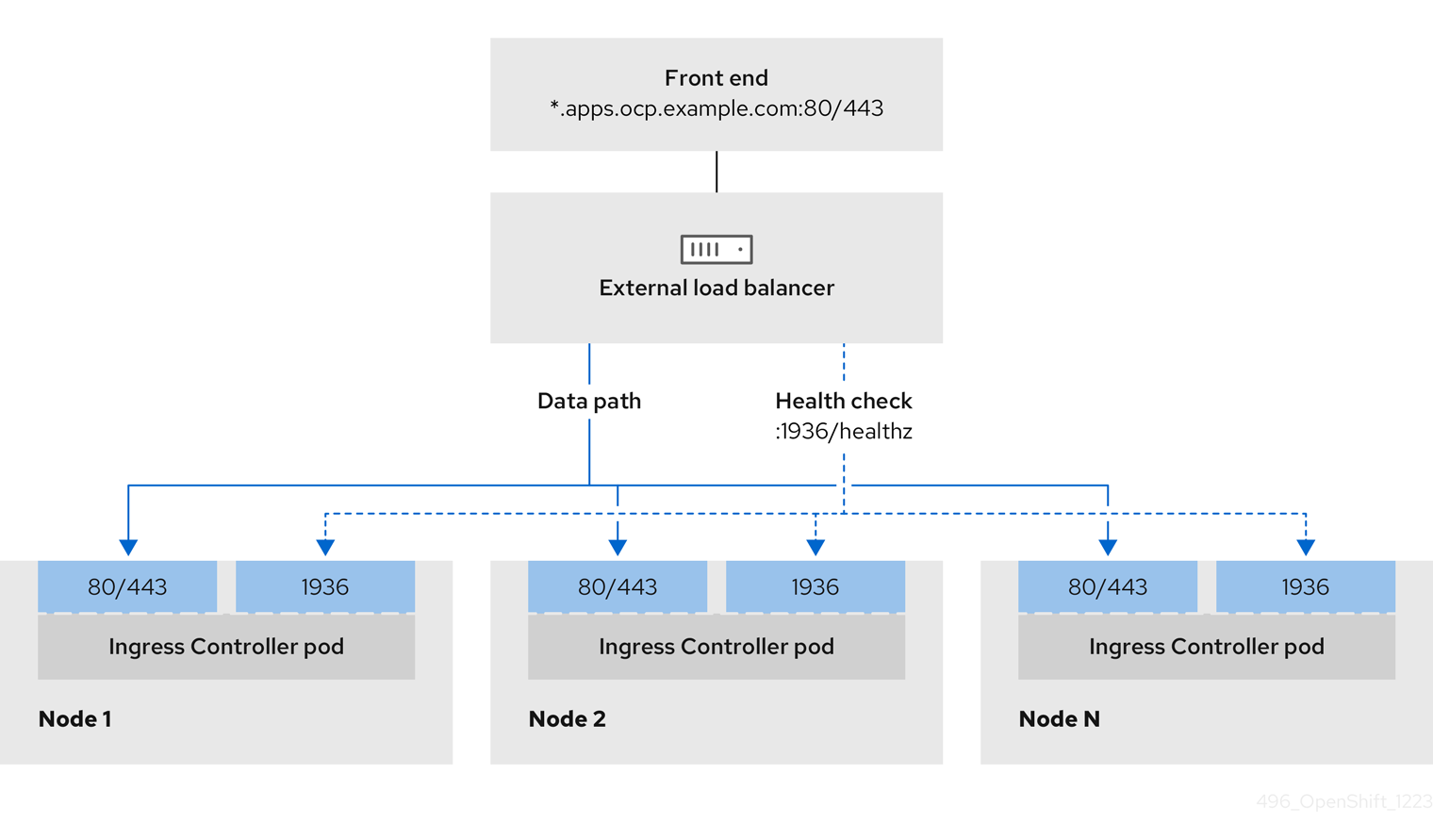

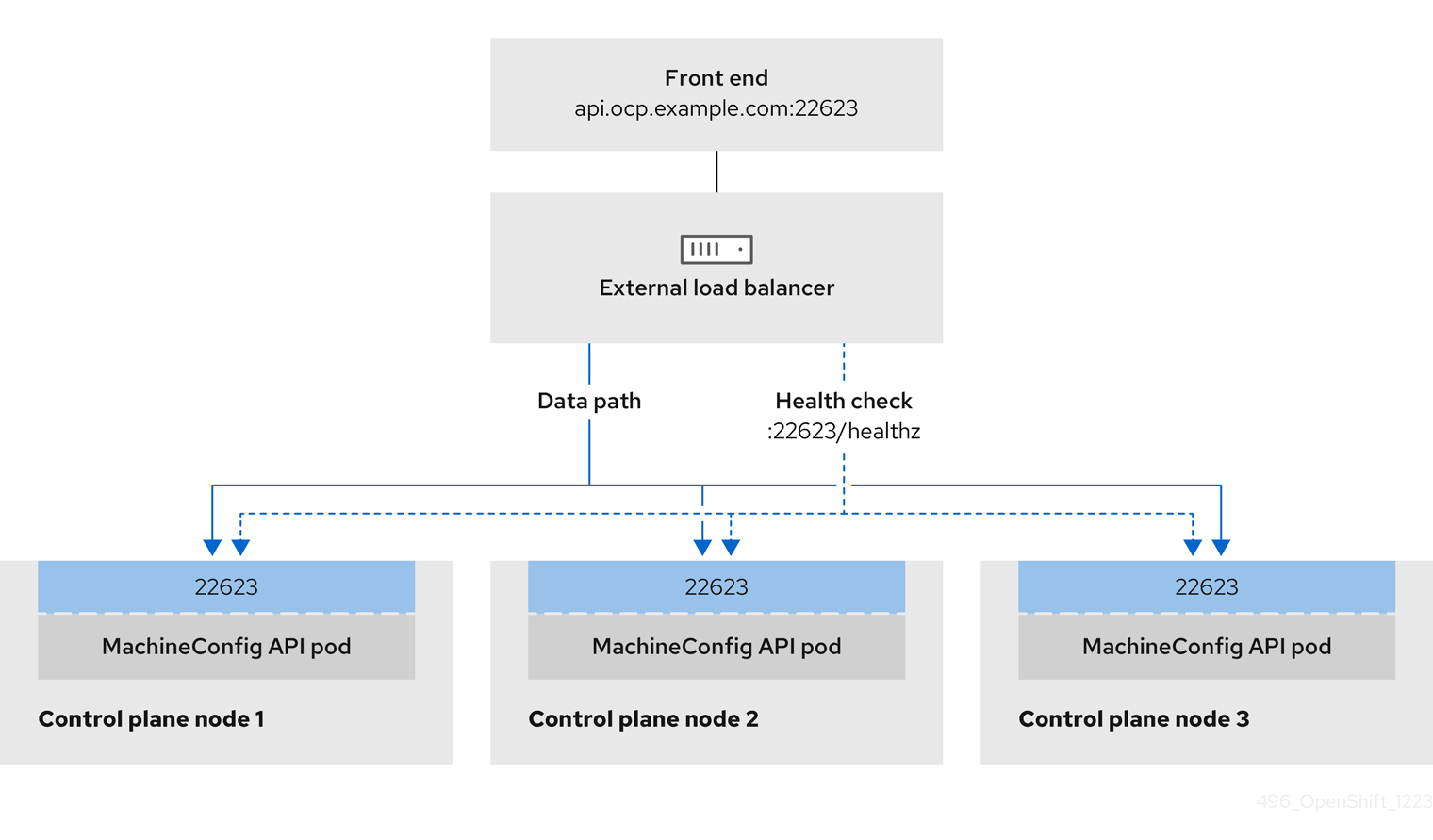

红帽支持外部负载均衡器的以下服务:

- Ingress Controller

- OpenShift API

- OpenShift MachineConfig API

您可以选择是否为外部负载均衡器配置一个或多个所有服务。仅配置 Ingress Controller 服务是一个通用的配置选项。要更好地了解每个服务,请查看以下图表:

图 21.7. 显示 OpenShift Container Platform 环境中运行的 Ingress Controller 的网络工作流示例

图 21.8. 显示 OpenShift Container Platform 环境中运行的 OpenShift API 的网络工作流示例

图 21.9. 显示 OpenShift Container Platform 环境中运行的 OpenShift MachineConfig API 的网络工作流示例

外部负载均衡器支持以下配置选项:

- 使用节点选择器将 Ingress Controller 映射到一组特定的节点。您必须为这个集合中的每个节点分配一个静态 IP 地址,或者将每个节点配置为从动态主机配置协议(DHCP)接收相同的 IP 地址。基础架构节点通常接收这种类型的配置。

以子网上的所有 IP 地址为目标。此配置可减少维护开销,因为您可以在这些网络中创建和销毁节点,而无需重新配置负载均衡器目标。如果您使用较小的网络上的机器集来部署入口 pod,如

/27或/28,您可以简化负载均衡器目标。提示您可以通过检查机器配置池的资源来列出网络中存在的所有 IP 地址。

在为 OpenShift Container Platform 集群配置外部负载均衡器前,请考虑以下信息:

- 对于前端 IP 地址,您可以对前端 IP 地址、Ingress Controller 的负载均衡器和 API 负载均衡器使用相同的 IP 地址。查看厂商的文档以获取此功能的相关信息。

对于后端 IP 地址,请确保 OpenShift Container Platform control plane 节点的 IP 地址在外部负载均衡器的生命周期内不会改变。您可以通过完成以下操作之一来实现此目的:

- 为每个 control plane 节点分配一个静态 IP 地址。

- 将每个节点配置为在每次节点请求 DHCP 租期时从 DHCP 接收相同的 IP 地址。根据供应商,DHCP 租期可能采用 IP 保留或静态 DHCP 分配的形式。

- 在 Ingress Controller 后端服务的外部负载均衡器中手动定义运行 Ingress Controller 的每个节点。例如,如果 Ingress Controller 移到未定义节点,则可能会出现连接中断。

21.7.19.1. 配置外部负载均衡器

您可以将 OpenShift Container Platform 集群配置为使用外部负载均衡器来代替默认负载均衡器。

在配置外部负载均衡器前,请确定您阅读了外部负载均衡器的"服务"部分。

阅读适用于您要为外部负载均衡器配置的服务的以下先决条件。

MetalLB,在集群中运行,充当外部负载均衡器。

OpenShift API 的先决条件

- 您定义了前端 IP 地址。

TCP 端口 6443 和 22623 在负载均衡器的前端 IP 地址上公开。检查以下项:

- 端口 6443 提供对 OpenShift API 服务的访问。

- 端口 22623 可以为节点提供 ignition 启动配置。

- 前端 IP 地址和端口 6443 可以被您的系统的所有用户访问,其位置为 OpenShift Container Platform 集群外部。

- 前端 IP 地址和端口 22623 只能被 OpenShift Container Platform 节点访问。

- 负载均衡器后端可以在端口 6443 和 22623 上与 OpenShift Container Platform control plane 节点通信。

Ingress Controller 的先决条件

- 您定义了前端 IP 地址。

- TCP 端口 443 和 80 在负载均衡器的前端 IP 地址上公开。

- 前端 IP 地址、端口 80 和端口 443 可以被您的系统所有用户访问,以及 OpenShift Container Platform 集群外部的位置。

- 前端 IP 地址、端口 80 和端口 443 可被 OpenShift Container Platform 集群中运行的所有节点访问。

- 负载均衡器后端可以在端口 80、443 和 1936 上与运行 Ingress Controller 的 OpenShift Container Platform 节点通信。

健康检查 URL 规格的先决条件

您可以通过设置健康检查 URL 来配置大多数负载均衡器,以确定服务是否可用或不可用。OpenShift Container Platform 为 OpenShift API、Machine Configuration API 和 Ingress Controller 后端服务提供这些健康检查。

以下示例演示了以前列出的后端服务的健康检查规格:

Kubernetes API 健康检查规格示例

Path: HTTPS:6443/readyz Healthy threshold: 2 Unhealthy threshold: 2 Timeout: 10 Interval: 10

Path: HTTPS:6443/readyz

Healthy threshold: 2

Unhealthy threshold: 2

Timeout: 10

Interval: 10Machine Config API 健康检查规格示例

Path: HTTPS:22623/healthz Healthy threshold: 2 Unhealthy threshold: 2 Timeout: 10 Interval: 10

Path: HTTPS:22623/healthz

Healthy threshold: 2

Unhealthy threshold: 2

Timeout: 10

Interval: 10Ingress Controller 健康检查规格示例

Path: HTTP:1936/healthz/ready Healthy threshold: 2 Unhealthy threshold: 2 Timeout: 5 Interval: 10

Path: HTTP:1936/healthz/ready

Healthy threshold: 2

Unhealthy threshold: 2

Timeout: 5

Interval: 10流程

配置 HAProxy Ingress Controller,以便您可以在端口 6443、443 和 80 上从负载均衡器访问集群:

HAProxy 配置示例

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 使用

curlCLI 命令验证外部负载均衡器及其资源是否正常运行:运行以下命令并查看响应,验证集群机器配置 API 是否可以被 Kubernetes API 服务器资源访问:

curl https://<loadbalancer_ip_address>:6443/version --insecure

$ curl https://<loadbalancer_ip_address>:6443/version --insecureCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果配置正确,您会收到 JSON 对象的响应:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 运行以下命令并观察输出,验证集群机器配置 API 是否可以被 Machine 配置服务器资源访问:

curl -v https://<loadbalancer_ip_address>:22623/healthz --insecure

$ curl -v https://<loadbalancer_ip_address>:22623/healthz --insecureCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果配置正确,命令的输出会显示以下响应:

HTTP/1.1 200 OK Content-Length: 0

HTTP/1.1 200 OK Content-Length: 0Copy to Clipboard Copied! Toggle word wrap Toggle overflow 运行以下命令并观察输出,验证控制器是否可以被端口 80 上的 Ingress Controller 资源访问:

curl -I -L -H "Host: console-openshift-console.apps.<cluster_name>.<base_domain>" http://<load_balancer_front_end_IP_address>

$ curl -I -L -H "Host: console-openshift-console.apps.<cluster_name>.<base_domain>" http://<load_balancer_front_end_IP_address>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 如果配置正确,命令的输出会显示以下响应:

HTTP/1.1 302 Found content-length: 0 location: https://console-openshift-console.apps.ocp4.private.opequon.net/ cache-control: no-cache

HTTP/1.1 302 Found content-length: 0 location: https://console-openshift-console.apps.ocp4.private.opequon.net/ cache-control: no-cacheCopy to Clipboard Copied! Toggle word wrap Toggle overflow 运行以下命令并观察输出,验证控制器是否可以被端口 443 上的 Ingress Controller 资源访问:

curl -I -L --insecure --resolve console-openshift-console.apps.<cluster_name>.<base_domain>:443:<Load Balancer Front End IP Address> https://console-openshift-console.apps.<cluster_name>.<base_domain>

$ curl -I -L --insecure --resolve console-openshift-console.apps.<cluster_name>.<base_domain>:443:<Load Balancer Front End IP Address> https://console-openshift-console.apps.<cluster_name>.<base_domain>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 如果配置正确,命令的输出会显示以下响应:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow

为您的集群配置 DNS 记录,以外部负载均衡器的前端 IP 地址为目标。您必须在负载均衡器上将记录更新为集群 API 和应用程序的 DNS 服务器。

修改 DNS 记录示例

<load_balancer_ip_address> A api.<cluster_name>.<base_domain> A record pointing to Load Balancer Front End

<load_balancer_ip_address> A api.<cluster_name>.<base_domain> A record pointing to Load Balancer Front EndCopy to Clipboard Copied! Toggle word wrap Toggle overflow <load_balancer_ip_address> A apps.<cluster_name>.<base_domain> A record pointing to Load Balancer Front End

<load_balancer_ip_address> A apps.<cluster_name>.<base_domain> A record pointing to Load Balancer Front EndCopy to Clipboard Copied! Toggle word wrap Toggle overflow 重要DNS 传播可能需要一些时间才能获得每个 DNS 记录。在验证每个记录前,请确保每个 DNS 记录传播。

使用

curlCLI 命令验证外部负载均衡器和 DNS 记录配置是否正常运行:运行以下命令并查看输出,验证您可以访问集群 API:

curl https://api.<cluster_name>.<base_domain>:6443/version --insecure

$ curl https://api.<cluster_name>.<base_domain>:6443/version --insecureCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果配置正确,您会收到 JSON 对象的响应:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 运行以下命令并查看输出,验证您可以访问集群机器配置:

curl -v https://api.<cluster_name>.<base_domain>:22623/healthz --insecure

$ curl -v https://api.<cluster_name>.<base_domain>:22623/healthz --insecureCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果配置正确,命令的输出会显示以下响应:

HTTP/1.1 200 OK Content-Length: 0

HTTP/1.1 200 OK Content-Length: 0Copy to Clipboard Copied! Toggle word wrap Toggle overflow 运行以下命令并查看输出,验证您可以在端口上访问每个集群应用程序:

curl http://console-openshift-console.apps.<cluster_name>.<base_domain> -I -L --insecure

$ curl http://console-openshift-console.apps.<cluster_name>.<base_domain> -I -L --insecureCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果配置正确,命令的输出会显示以下响应:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 运行以下命令并查看输出,验证您可以在端口 443 上访问每个集群应用程序:

curl https://console-openshift-console.apps.<cluster_name>.<base_domain> -I -L --insecure

$ curl https://console-openshift-console.apps.<cluster_name>.<base_domain> -I -L --insecureCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果配置正确,命令的输出会显示以下响应:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow

21.7.20. 后续步骤

- 自定义集群。

- 如果需要,您可以选择 不使用远程健康报告。

- 如果需要,请参阅注册断开连接的集群

- 设置 registry 并配置 registry 存储。