8.14. nmtui を使用した WireGuard クライアントの設定

NetworkManager で接続プロファイルを作成することで、WireGuard クライアントを設定できます。この方法を使用して、NetworkManager に WireGuard 接続を管理させます。

この手順では、次の設定を前提としています。

クライアント:

-

秘密鍵:

aPUcp5vHz8yMLrzk8SsDyYnV33IhE/k20e52iKJFV0A= -

トンネル IPv4 アドレス:

192.0.2.2/24 -

トンネル IPv6 アドレス:

2001:db8:1::2/32

-

秘密鍵:

サーバー

-

公開鍵:

UtjqCJ57DeAscYKRfp7cFGiQqdONRn69u249Fa4O6BE= -

トンネル IPv4 アドレス:

192.0.2.1/24 -

トンネル IPv6 アドレス:

2001:db8:1::1/32

-

公開鍵:

前提条件

- サーバーとクライアントの両方に公開鍵と秘密鍵を生成している。

以下の情報を把握している。

- クライアントの秘密鍵

- クライアントの静的トンネルの IP アドレスとサブネットマスク

- サーバーの公開鍵

- サーバーの静的トンネル IP アドレスおよびサブネットマスク

-

NetworkManager-tuiパッケージをインストールしました

手順

nmtuiアプリケーションを開始します。# nmtui-

Edit a connection選択し、Enter を押します。 - を選択し、Enter を押します。

-

リストから

WireGuard接続タイプを選択し、Enter を押します。 Edit connectionウィンドウで:-

NetworkManager が接続に割り当てる仮想インターフェイス (

wg0など) の接続名を入力します。 クライアントの秘密鍵を入力します。

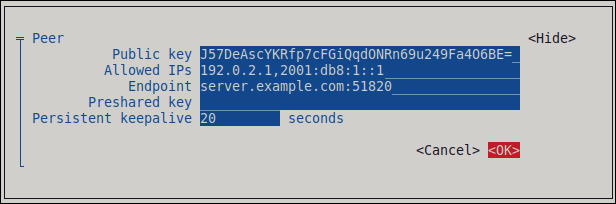

Peersペインの横にある をクリックします。- サーバーの公開鍵を入力します。

Allowed IPsフィールドを設定します。たとえば、次のように設定します。- サーバーのトンネル IP アドレスに設定すると、そのサーバーのみがこのクライアントと通信できるようになります。

-

リモートの IPv4 アドレスおよび IPv6 アドレスが、このクライアントと通信できるように許可する

0.0.0.0/0,::/0この設定を使用して、すべてのトラフィックをトンネル経由でルーティングし、WireGuard サーバーをデフォルトゲートウェイとして使用します。

-

Endpointフィールドに、WireGuard サーバーのホスト名または IP アドレスとポートを入力します。hostname_or_IP:port_numberの形式を使用します。 - オプション: ネットワークアドレス変換 (NAT) を使用するネットワークでクライアントを使用するか、しばらく非アクティブにした後にファイアウォールが UDP 接続を閉じる場合は、永続的なキープアライブの間隔を秒単位で設定します。この間隔で、クライアントは、キープアライブパケットをサーバーに送信します。

を選択し、Enter を押します。

IPv4 Configurationの横にある を選択し、Enter を押します。-

IPv4 設定方法

Manualを選択します。 -

トンネルの IPv4 アドレスとサブネットマスクを入力します。

Gatewayフィールドは空のままにします。

-

IPv4 設定方法

IPv6 Configurationの横にある を選択し、Enter を押します。-

IPv6 設定方法

Manualを選択します。 -

トンネルの IPv6 アドレスとサブネットマスクを入力します。

Gatewayフィールドは空のままにします。

-

IPv6 設定方法

-

オプション:

Automatically connectを選択します。 を選択し、Enter を押します

-

NetworkManager が接続に割り当てる仮想インターフェイス (

- 接続のリストが表示されたウィンドウで、 を選択し、Enter を押します。

-

NetworkManager TUIのメインウィンドウで、 を選択し、Enter を押します。

検証

サーバーの IP アドレスの ping を実行します。

# ping 192.0.2.1 # ping6 2001:db8:1::1

wg0デバイスのインターフェイス設定を表示します。# wg show wg0 interface: wg0 public key: bnwfQcC8/g2i4vvEqcRUM2e6Hi3Nskk6G9t4r26nFVM= private key: (hidden) listening port: 51820 peer: UtjqCJ57DeAscYKRfp7cFGiQqdONRn69u249Fa4O6BE= endpoint: server.example.com:51820 allowed ips: 192.0.2.1/32, 2001:db8:1::1/128 latest handshake: 1 minute, 41 seconds ago transfer: 824 B received, 1.01 KiB sent persistent keepalive: every 20 seconds

出力で秘密鍵を表示するには、

WG_HIDE_KEYS=never wg show wg0コマンドを使用します。VPN トンネルを介してトラフィックを送信している場合は、

latest handshakeエントリーとtransferエントリーのみが含まれることに注意してください。wg0デバイスの IP 設定を表示します。# ip address show wg0 10: wg0: <POINTOPOINT,NOARP,UP,LOWER_UP> mtu 1420 qdisc noqueue state UNKNOWN group default qlen 1000 link/none inet 192.0.2.2/24 brd 192.0.2.255 scope global noprefixroute wg0 valid_lft forever preferred_lft forever inet6 2001:db8:1::2/32 scope global noprefixroute valid_lft forever preferred_lft forever inet6 fe80::73d9:6f51:ea6f:863e/64 scope link noprefixroute valid_lft forever preferred_lft forever

関連情報

-

man ページの

wg(8)