19.3.2. Active Directory の接続

前提条件

Active Directory フォレスト名を知っている必要があります。フォレスト名は、ルートドメイン名とも呼ばれます。

注記ovirt-engine-extension-aaa-ldap-setup ツールで設定できない、最も一般的な Active Directory の設定例は

/usr/share/ovirt-engine-extension-aaa-ldap/examples/README.mdに記載されています。- Active Directory フォレスト名を解決できる DNS サーバーを Manager の /etc/resolv.conf ファイルに追加するか、Active Directory DNS サーバーを書き留めて、対話型セットアップスクリプトのプロンプトが表示されたら入力する必要があります。

- LDAP サーバーと Manager の間に安全な接続を設定するには、PEM でエンコードされた CA 証明書が準備されていることを確認してください。詳細は、「Manager と LDAP サーバー間の暗号化通信の設定」 を参照してください。

- 匿名検索がサポートされていない限り、検索ユーザーとして使用するには、すべてのユーザーとグループを参照する権限を持つユーザーが Active Directory で利用可能である必要があります。検索ユーザーの識別名 (DN) を書き留めます。Active Directory の管理ユーザーを使用しないでください。

- Active Directory への検索およびログインクエリーを実行するには、アカウント名とパスワードを 少なくとも 1 つ用意しておく必要があります。

-

Active Directory の展開が複数のドメインにまたがる場合は、

/usr/share/ovirt-engine-extension-aaa-ldap/profiles/ad.propertiesファイルに記載されている制限に注意してください。

外部 LDAP プロバイダーの設定

Red Hat Virtualization Manager で、LDAP 拡張パッケージをインストールします。

# yum install ovirt-engine-extension-aaa-ldap-setupovirt-engine-extension-aaa-ldap-setupを実行して、対話型セットアップを開始します。# ovirt-engine-extension-aaa-ldap-setup対応する番号を入力して、LDAP タイプを選択します。この手順の後の LDAP 関連の質問は、LDAP タイプごとに異なります。

Available LDAP implementations: 1 - 389ds 2 - 389ds RFC-2307 Schema 3 - Active Directory 4 - IBM Security Directory Server 5 - IBM Security Directory Server RFC-2307 Schema 6 - IPA 7 - Novell eDirectory RFC-2307 Schema 8 - OpenLDAP RFC-2307 Schema 9 - OpenLDAP Standard Schema 10 - Oracle Unified Directory RFC-2307 Schema 11 - RFC-2307 Schema (Generic) 12 - RHDS 13 - RHDS RFC-2307 Schema 14 - iPlanet Please select: 3Active Directory フォレスト名を入力します。フォレスト名が Manager の DNS で解決できない場合、スクリプトは、スペースで区切られた Active Directory サーバー名のリストを入力するように求めます。

Please enter Active Directory Forest name: ad-example.redhat.com [ INFO ] Resolving Global Catalog SRV record for ad-example.redhat.com [ INFO ] Resolving LDAP SRV record for ad-example.redhat.comLDAP サーバーがサポートする安全な接続方法を選択し、PEM でエンコードされた CA 証明書を取得する方法を指定します。ファイルオプションを使用すると、証明書へのフルパスを指定できます。URL オプションを使用すると、証明書への URL を指定できます。インラインオプションを使用して、証明書の内容をターミナルに貼り付けます。システムオプションを使用すると、すべての CA ファイルの場所を指定できます。安全でないオプションを使用すると、startTLS を安全でないモードで使用できます。

NOTE: It is highly recommended to use secure protocol to access the LDAP server. Protocol startTLS is the standard recommended method to do so. Only in cases in which the startTLS is not supported, fallback to non standard ldaps protocol. Use plain for test environments only. Please select protocol to use (startTLS, ldaps, plain) [startTLS]: startTLS Please select method to obtain PEM encoded CA certificate (File, URL, Inline, System, Insecure): File Please enter the password:注記LDAPS は、セキュアソケットリンクを介したライトウェイトディレクトリーアクセスプロトコルの略です。SSL 接続の場合は、

ldapsオプションを選択します。PEM でエンコードされた CA 証明書の作成に関する詳細は、「Manager と LDAP サーバー間の暗号化通信の設定」 を参照してください。

検索ユーザーの識別名 (DN) を入力します。ユーザーには、Directory Server 上のすべてのユーザーとグループを参照するためのアクセス許可が必要です。検索ユーザーは LDAP アノテーションである必要があります。匿名検索が許可されている場合は、入力せずに

Enterを押します。Enter search user DN (empty for anonymous): cn=user1,ou=Users,dc=test,dc=redhat,dc=com Enter search user password:仮想マシンに Single Sign-On を使用するかどうかを指定します。この機能はデフォルトで有効になっていますが、管理ポータルへの Single Sign-On が有効になっている場合は使用できません。スクリプトは、プロファイル名がドメイン名と一致する必要があることを通知します。仮想マシン管理ガイド の 仮想マシン用の Single Sign-On の設定 の手順に従う必要があります。

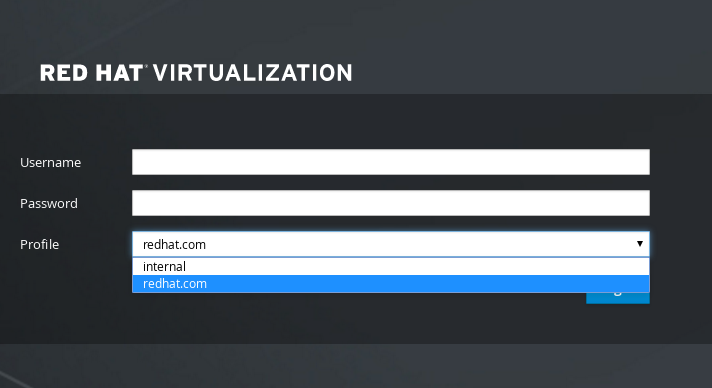

Are you going to use Single Sign-On for Virtual Machines (Yes, No) [Yes]:プロファイル名を指定します。プロファイル名は、ログインページでユーザーに表示されます。この例では、

redhat.comを使用しています。Please specify profile name that will be visible to users:redhat.com図19.2 管理ポータルのログインページ

注記

注記ユーザーは、初めてログインするときに、ドロップダウンリストから目的のプロファイルを選択する必要があります。その後、情報はブラウザーの Cookie に保存され、ユーザーが次にログインしたときに事前に選択されます。

検索およびログイン機能をテストして、LDAP サーバーが Red Hat Virtualization 環境に正しく接続されていることを確認します。ログインクエリーには、アカウント名とパスワードを入力します。検索クエリーで、ユーザーアカウントの場合は

Principalを選択し、グループアカウントの場合はGroupを選択します。ユーザーアカウントのグループアカウント情報を返す場合は、Resolve GroupsにYesを入力します。Doneを選択してセットアップを完了します。3 つの設定ファイルが作成され、画面出力に表示されます。NOTE: It is highly recommended to test drive the configuration before applying it into engine. Login sequence is executed automatically, but it is recommended to also execute Search sequence manually after successful Login sequence. Select test sequence to execute (Done, Abort, Login, Search) [Abort]: Login Enter search user name: testuser1 Enter search user password: [ INFO ] Executing login sequence... ... Select test sequence to execute (Done, Abort, Login, Search) [Abort]: Search Select entity to search (Principal, Group) [Principal]: Term to search, trailing '*' is allowed: testuser1 Resolve Groups (Yes, No) [No]: [ INFO ] Executing login sequence... ... Select test sequence to execute (Done, Abort, Login, Search) [Abort]: Done [ INFO ] Stage: Transaction setup [ INFO ] Stage: Misc configuration [ INFO ] Stage: Package installation [ INFO ] Stage: Misc configuration [ INFO ] Stage: Transaction commit [ INFO ] Stage: Closing up CONFIGURATION SUMMARY Profile name is: redhat.com The following files were created: /etc/ovirt-engine/aaa/redhat.com.properties /etc/ovirt-engine/extensions.d/redhat.com-authz.properties /etc/ovirt-engine/extensions.d/redhat.com-authn.properties [ INFO ] Stage: Clean up Log file is available at /tmp/ovirt-engine-extension-aaa-ldap-setup-20160114064955-1yar9i.log: [ INFO ] Stage: Pre-termination [ INFO ] Stage: Termination- 作成したプロファイルは、管理ポータルおよび仮想マシンポータルのログインページで利用できるようになります。LDAP サーバー上のユーザーアカウントに適切なロールとパーミッションを割り当て、たとえば、VM ポータルにログインするには、「管理ポータルからのユーザータスクの管理」 を参照してください。

詳細は、/usr/share/doc/ovirt-engine-extension-aaa-ldap-version の LDAP 認証および承認拡張 README ファイルを参照してください。