49.2. SELinux の概要

49.2.1. SELinux の概要

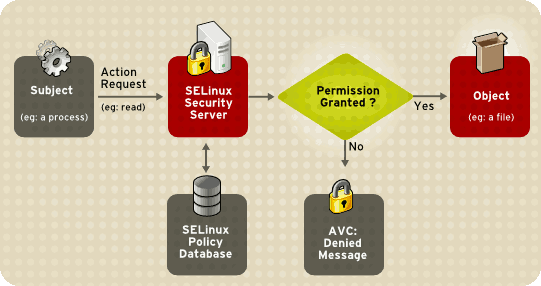

SELinux 意思決定プロセス

サブジェクト(アプリケーションなど)がオブジェクトへのアクセスを試みると(例:ファイル)、カーネル内のポリシー強制サーバーは、サブジェクトとオブジェクトパーミッションが キャッシュされるアクセスベクターキャッシュ (AVC)をチェックします。AVC のデータに基づいて決定を行うことができない場合、要求はセキュリティーサーバーに続行され、アプリケーションとマトリックスでファイルを検索します。次に、パーミッションが許可または拒否され、パーミッションが拒否された場合は、/var/log/messages に詳細を示す avc: denied メッセージが表示されます。サブジェクトとオブジェクトのセキュリティーコンテキストはインストールされたポリシーから適用されます。これは、セキュリティーサーバーのマトリックスを設定するための情報を提供します。

図49.1 SELinux デシジョンプロセス

[D]

SELinux の操作モード

SELinux は Enforcing モードで実行する代わりに Permissive モードで実行できます。この場合、AVC が確認され、拒否のログが記録されますが、SELinux はポリシーを強制しません。これは、トラブルシューティングや SELinux ポリシーの開発や微調整に役立ちます。