48.4.6. PAM と管理認証情報のキャッシング

Red Hat Enterprise Linux の多くのグラフィカル管理ツールは、

pam_timestamp.so モジュールを使用して最大 5 分間、ユーザーに昇格した特権を提供します。このメカニズムの仕組みを理解することが重要です。これは、pam_timestamp.so が有効なときににターミナルから出るユーザーが、コンソールに物理的にアクセスできるユーザーすべてがマシンを変更できる状態のままにするためです。

PAM タイムスタンプスキームでは、グラフィカル管理アプリケーションにより、起動時に root パスワードの入力が求められます。ユーザーが認証されたとき、

pam_timestamp.so モジュールはタイムスタンプファイルを作成します。デフォルトでは、これは /var/run/sudo/ ディレクトリーに作成されます。タイムスタンプファイルがすでに存在する場合は、グラフィカル管理プログラムではパスワードの入力が求められません。代わりに、pam_timestamp.so モジュールはタイムスタンプファイルを最新の状態にし、ユーザーの不完全な管理アクセスを 5 分追加で保持します。

/var/run/sudo/<user> ファイルを確認して、タイムスタンプファイルの実際の状態を確認 できます。デスクトップでは、関連するファイルは unknown:root です。これが存在し、タイムスタンプが 5 分未満の場合は、認証情報が有効です。

タイムスタンプファイルが存在すると、パネルの通知スペースに認証アイコンが表示されます。

図48.7 認証アイコン

[D]

48.4.6.1. タイムスタンプファイルの削除

リンクのコピーリンクがクリップボードにコピーされました!

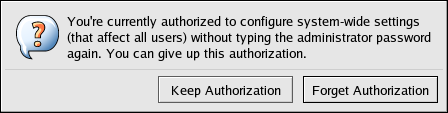

PAM タイムスタンプがアクティブなコンソールを利用する前に、タイムスタンプファイルを破棄することが推奨されます。グラフィカル環境でこれを行うには、パネルの認証アイコンをクリックします。これにより、ダイアログボックスが開きます。 ボタンをクリックして、アクティブなタイムスタンプファイルを破棄します。

図48.8 認証ダイアログを閉じる

[D]

PAM タイムスタンプファイルに関して、以下に注意してください。

- ssh を使用してシステムにリモートでログインしている場合は、/sbin/pam_timestamp_check -k root コマンドを使用してタイムスタンプファイルを破棄します。

- 特権アプリケーションを起動したのと同じターミナルウィンドウから /sbin/pam_timestamp_check -k root コマンドを実行する必要があります。

- /sbin/pam_timestamp_check -k コマンドを使用するには、

pam_timestamp.soモジュールを起動したユーザーとしてログインしている必要があります。このコマンドを使用するには、root でログインしないでください。 - デスクトップで認証情報を強制終了する場合は(アイコンの アクションを使用せずに)、以下のコマンドを使用します。

pam_timestamp_check -k root </dev/null >/dev/null 2>/dev/nullこのコマンドを使用しないと、コマンドを実行する pty から認証情報(存在する場合)のみが削除されます。

pam_timestamp_check を使用したタイムスタンプファイルの破棄の詳細は、

pam_timestamp_check の man ページを参照してください。