48.7.6. IPsec Host-to-Host の設定

IPSec は、ホスト間接続を使用して 1 つのデスクトップまたはワークステーション(ホスト)を別の接続するように設定できます。このタイプの接続は、各ホストが接続されているネットワークを使用して、各ホストにセキュアなトンネルを作成します。ホスト間の接続の要件は、各ホストでの IPsec の設定であるため、最小限に抑えられます。ホストには、通信ネットワーク(インターネットなど)および Red Hat Enterprise Linux が IPsec 接続を作成するために専用の接続のみが必要です。

48.7.6.1. ホスト間接続

リンクのコピーリンクがクリップボードにコピーされました!

ホスト間の IPsec 接続は、2 つのシステム間で暗号化された接続で、いずれも同じ認証キーで IPsec を実行します。IPsec 接続を有効にすると、2 つのホスト間のネットワークトラフィックはすべて暗号化されます。

ホスト間の IPsec 接続を設定するには、各ホストに次の手順を使用します。

注記

設定する実際のマシンで以下の手順を実行します。IPsec 接続をリモートで設定および確立しないようにします。

- コマンドシェルで、system-config-network と入力して Network Administration Tool を起動します。

- IPsec タブで、 をクリックして IPsec 設定ウィザードを起動します。

- をクリックして、ホスト間の IPsec 接続の設定を開始します。

- 接続の一意の名前を入力します(例:

ipsec0必要に応じて、チェックボックスを選択して、コンピューターの起動時に接続を自動的にアクティブにします。 をクリックして続けます。 - 接続タイプとして Host to Host encryption を選択し、 をクリックします。

- 使用する暗号化のタイプ(manual または automatic)を選択します。手動暗号化を選択する場合は、暗号鍵をプロセスの後で提供する必要があります。自動暗号化を選択すると、racoon デーモンが暗号化キーを管理します。自動暗号化を使用する場合は、

ipsec-toolsパッケージをインストールする必要があります。をクリックして続けます。 - リモートホストの IP アドレスを入力します。リモートホストの IP アドレスを確認するには、リモートホスト で以下のコマンドを 使用します。

ifconfig <device>& lt;device > は、VPN 接続に使用するイーサネットデバイスに置き換えます。システムにイーサネットカードが 1 つしか存在しない場合、デバイス名は通常 eth0 になります。以下の例は、このコマンドに関連する情報を示しています(出力のみであることに注意してください)。eth0 Link encap:Ethernet HWaddr 00:0C:6E:E8:98:1D inet addr:172.16.44.192 Bcast:172.16.45.255 Mask:255.255.254.0IP アドレスは、inet addr:ラベルの後の番号です。注記ホスト間接続の場合、両方のホストにパブリックかつルーティング可能なアドレスが必要です。また、両方のホストに、sam LAN 上にいる限り、プライベートでルーティング不可能なアドレス(10.x.x.x または 192.168.x.x 範囲から)を指定できます。ホストが異なる LAN 上にある場合、または別のホストにプライベートアドレスがある間にパブリックアドレスがある場合は、「IPsec Network-to-Network の設定」 を参照してください。をクリックして続けます。 - 手順 6 で手動暗号化を選択した場合は、使用する暗号化キーを指定するか、 をクリックして作成します。

- 認証キーを指定するか、 をクリックして生成します。数字と文字の組み合わせを任意に指定できます。

- をクリックして続けます。

- IPsec - Summary ページの情報を確認してから をクリックします。

- > をクリックして設定を保存します。変更を有効にするには、ネットワークを再起動する必要がある場合があります。ネットワークを再起動するには、以下のコマンドを使用します。

service network restart - 一覧から IPsec 接続を選択し、 ボタンをクリックします。

- 他のホストに対して、手順全体を繰り返します。手順 8 の同じキーを他のホストで使用することが重要です。そうしないと、IPsec は機能しません。

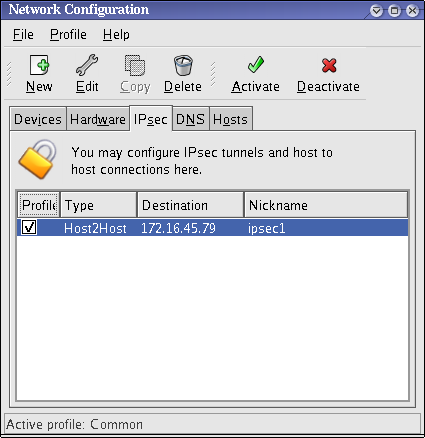

IPsec 接続の設定後、図48.10「IPsec 接続」 に示されるように、IPsec リストに表示されます。

図48.10 IPsec 接続

[D]

以下のファイルは、IPsec 接続の設定時に作成されます。

/etc/sysconfig/network-scripts/ifcfg-<nickname>/etc/sysconfig/network-scripts/keys-<nickname>/etc/racoon/<remote-ip>.conf/etc/racoon/psk.txt

自動暗号化を選択すると、

/etc/racoon/racoon.conf も作成されます。

インターフェイスが起動すると、

/etc/racoon/racoon.conf が変更され、< remote-ip>.conf が含まれるようになります。