48.8.2. ファイアウォールの基本設定

ビルディング中のファイアウォールと同様に、コンピューターのファイアウォールは、悪意のあるソフトウェアがコンピューターに広がらないように試みます。また、承認されていないユーザーがコンピューターにアクセスできないのを防ぐのに役立ちます。

デフォルトの Red Hat Enterprise Linux インストールでは、コンピューターまたはネットワークと、信頼できないネットワーク(インターネットなど)の間にファイアウォールが存在します。これは、コンピューターのリモートユーザーがアクセスできるサービスを決定します。ファイアウォールを適切に設定すると、システムのセキュリティーを大幅に向上させることができます。インターネット接続のある Red Hat Enterprise Linux システムにファイアウォールを設定することが推奨されます。

48.8.2.1. Security Level Configuration Tool

リンクのコピーリンクがクリップボードにコピーされました!

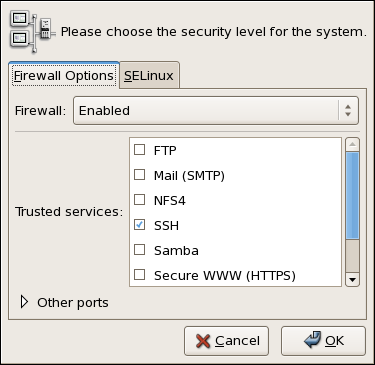

Red Hat Enterprise Linux インストールの Firewall Configuration 画面では、基本的なファイアウォールを有効にし、特定のデバイス、受信サービス、およびポートを許可するオプションが提供されました。

インストール後に、Security Level Configuration Tool を使用してこの設定を変更できます。

このアプリケーションを起動するには、以下のコマンドを使用します。

system-config-securitylevel図48.15 Security Level Configuration Tool

[D]

注記

Security Level Configuration Tool は基本的なファイアウォールのみを設定します。システムにより複雑なルールが必要な場合は、「iptables」 で特定の iptables ルールの設定に関する詳細を確認してください。